Segundo a equipe WPScan da Automattic, um bug no Plugin WP Fastest Cache expõe 600 mil sites WordPress a ataques.

WP Fastest Cache é um plugin de cache usado para acelerar o carregamento da página, melhorar a experiência do visitante e aumentar a classificação do site na pesquisa do Google. De acordo com estatísticas do WordPress.org, ele é usado por mais de um milhão de sites.

Estatísticas de download do WordPress.org mostram que mais de 600.000 sites ainda executam uma versão vulnerável do plugin e estão expostos a possíveis ataques.

Agora, a equipe WPScan da Automattic divulgou os detalhes de uma vulnerabilidade de injeção de SQL, rastreada como CVE-2023-6063 e com pontuação de alta gravidade de 8,6, impactando todas as versões do plugin anteriores a 1.2.2.

Plugin WP Fastest Cache expõe 600 mil sites WordPress a ataques

Sim. O plugin WordPress WP Fastest Cache é vulnerável a uma vulnerabilidade de injeção SQL que pode permitir que invasores não autenticados leiam o conteúdo do banco de dados do site.

As vulnerabilidades de injeção de SQL ocorrem quando o software aceita entradas que manipulam diretamente consultas SQL, levando à execução de código SQL arbitrário que recupera informações privadas ou execução de comandos.

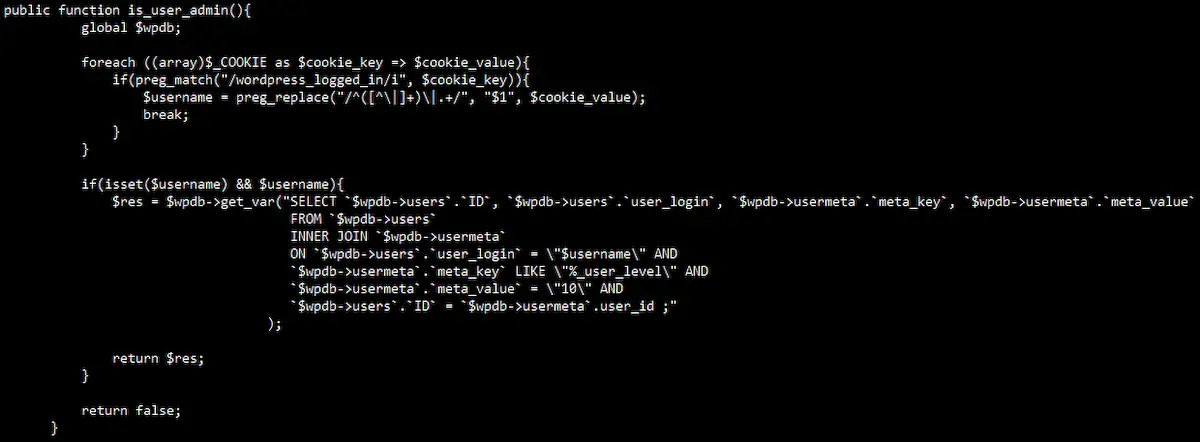

Nesse caso, a falha impacta a função ‘is_user_admin’ da classe ‘WpFastestCacheCreateCache’ dentro do plugin WP Fastest Cache, que tem como objetivo verificar se um usuário é administrador extraindo o valor ‘$username’ dos cookies.

Como a entrada ‘$username’ não é higienizada, um invasor pode manipular o valor desse cookie para alterar a consulta SQL executada pelo plug-in, levando ao acesso não autorizado ao banco de dados.

Os bancos de dados do WordPress normalmente incluem informações confidenciais, como dados do usuário (endereços IP, e-mails, IDs), senhas de contas, configurações de plugins e temas e outros dados necessários para as funções do site.

WPScan lançará uma exploração de prova de conceito (PoC) para CVE-2023-6063 em 27 de novembro de 2023, mas deve-se observar que a vulnerabilidade não é complexa e os hackers podem descobrir como explorá-la.

Uma correção foi disponibilizada pelo desenvolvedor WP Fastest Cache na versão 1.2.2, lançada ontem. Recomenda-se que todos os usuários do plugin atualizem para a versão mais recente o mais rápido possível.Plugin WP Fastest Cache expõe 600 mil sites WordPress a ataque