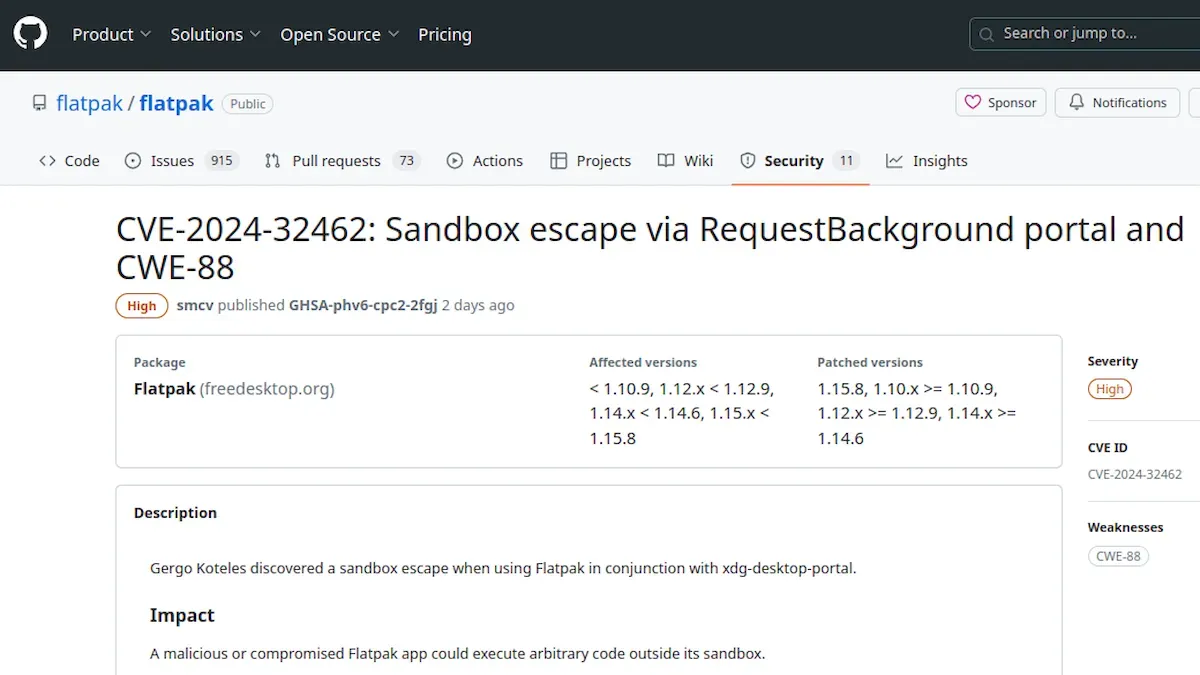

Recentemente foi descoberta uma vulnerabilidade no Flatpak que pode permitir que apps maliciosos executem comandos fora do sandbox.

vulnerabilidade

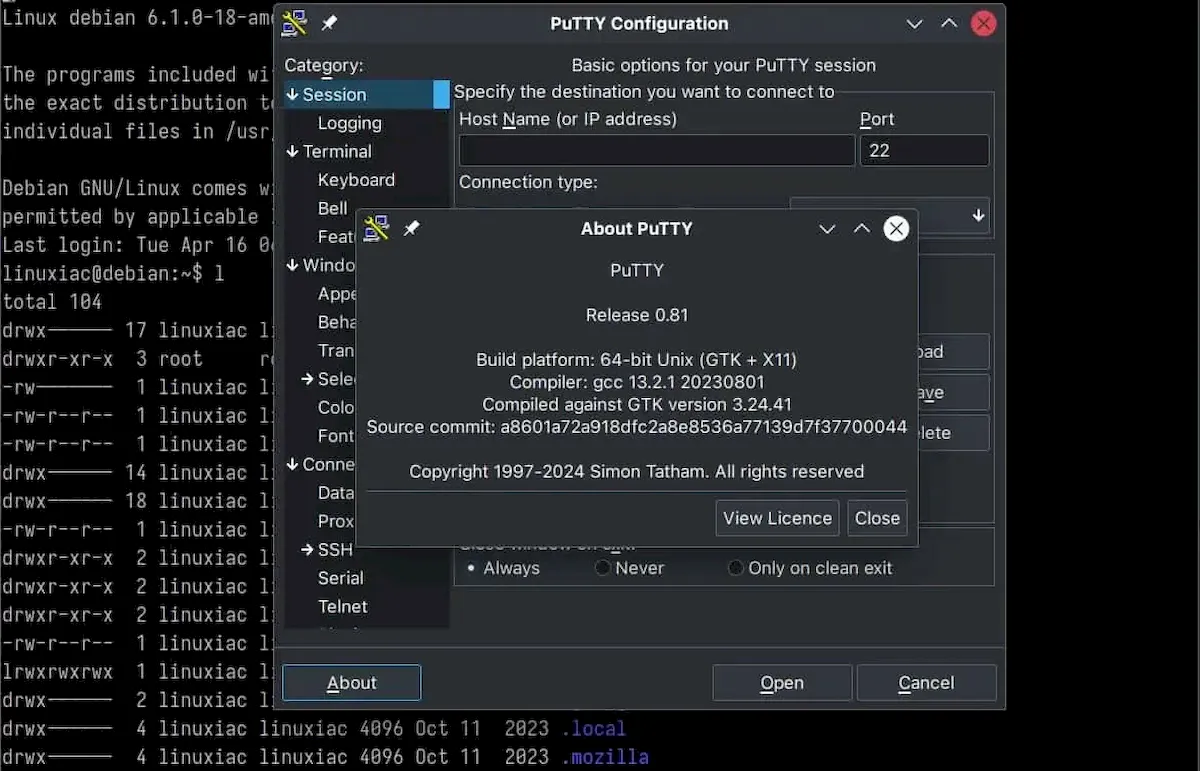

PuTTY tem uma vulnerabilidade de alta prioridade

Segundo Fabian Bäumer e Marcus Brinkmann, da Ruhr University Bochum, o cliente SSH PuTTY tem uma vulnerabilidade de alta prioridade.

Tails 6.1 lançado para mitigar as vulnerabilidades RFDS

E foi lançado o Tails 6.1 para mitigar as vulnerabilidades RFDS, e muito mais. Confira as novidades e descubra onde baixar a distro.

Fornecedores de spyware estão por trás de 80% das zero-days descobertas

Segundo o Threat Analysis Group (TAG) do Google, os fornecedores de spyware estão por trás de 80% das zero-days descobertas.

Servidores pfSense estão expostos a ataques RCE

Por causa de três falhas de segurança descobertas em novembro, mais de 1.450 servidores pfSense estão expostos a ataques RCE.

Agências federais dos EUA tem de corrigir a falha Looney Tunables

Após a sua inclusão na lista KEV da CISA, as agências federais dos EUA tem de corrigir a falha Looney Tunables, até 12 de dezembro.

Falha no LibKSBA permite a execução de código no GnuPG

Um nova falha no LibKSBA permite a execução de código no GnuPG. Confira os detalhes dessa vulnerabilidade.

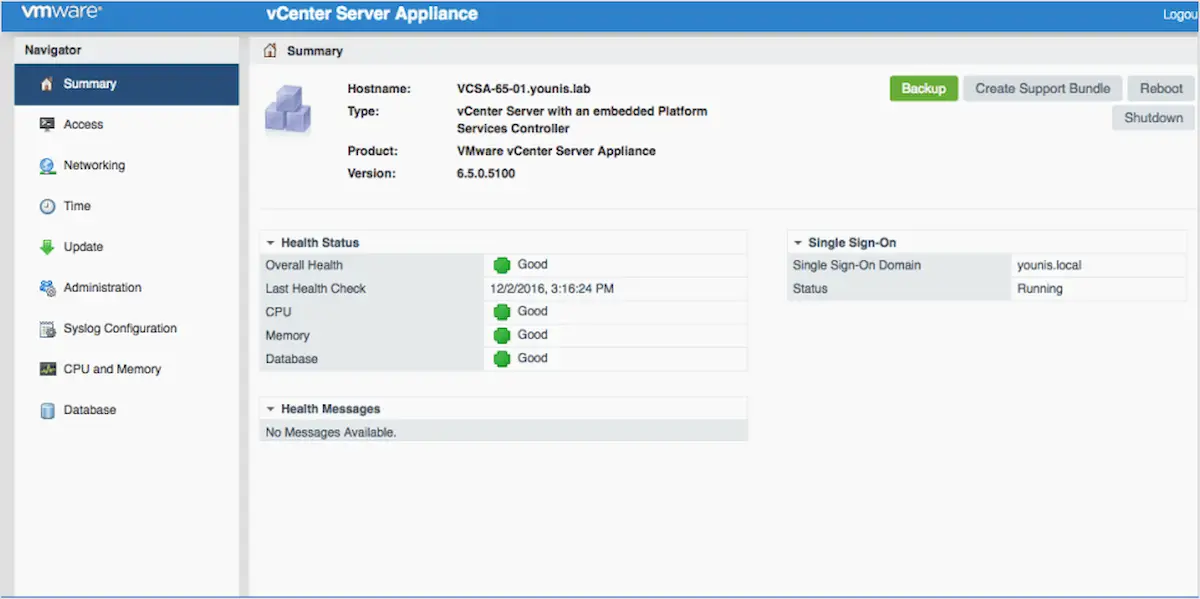

Falha crítica de execução de código no vCenter Server foi corrigida

Segundo atualizações de segurança emitidas pela VMware, uma falha crítica de execução de código no vCenter Server foi corrigida.

VMware vRealize tem uma exploração pública de uma falha RCE

Segundo a própria fabricante do software, o VMware vRealize tem uma exploração pública de uma falha RCE, que é rastreada como CVE-2023-34051.

Falha no plugin WordPress Royal Elementor está sendo explorada

Segundo as empresas de segurança WordPress, Wordfence e WPScan, Falha no plugin WordPress Royal Elementor está sendo explorada por hackers.

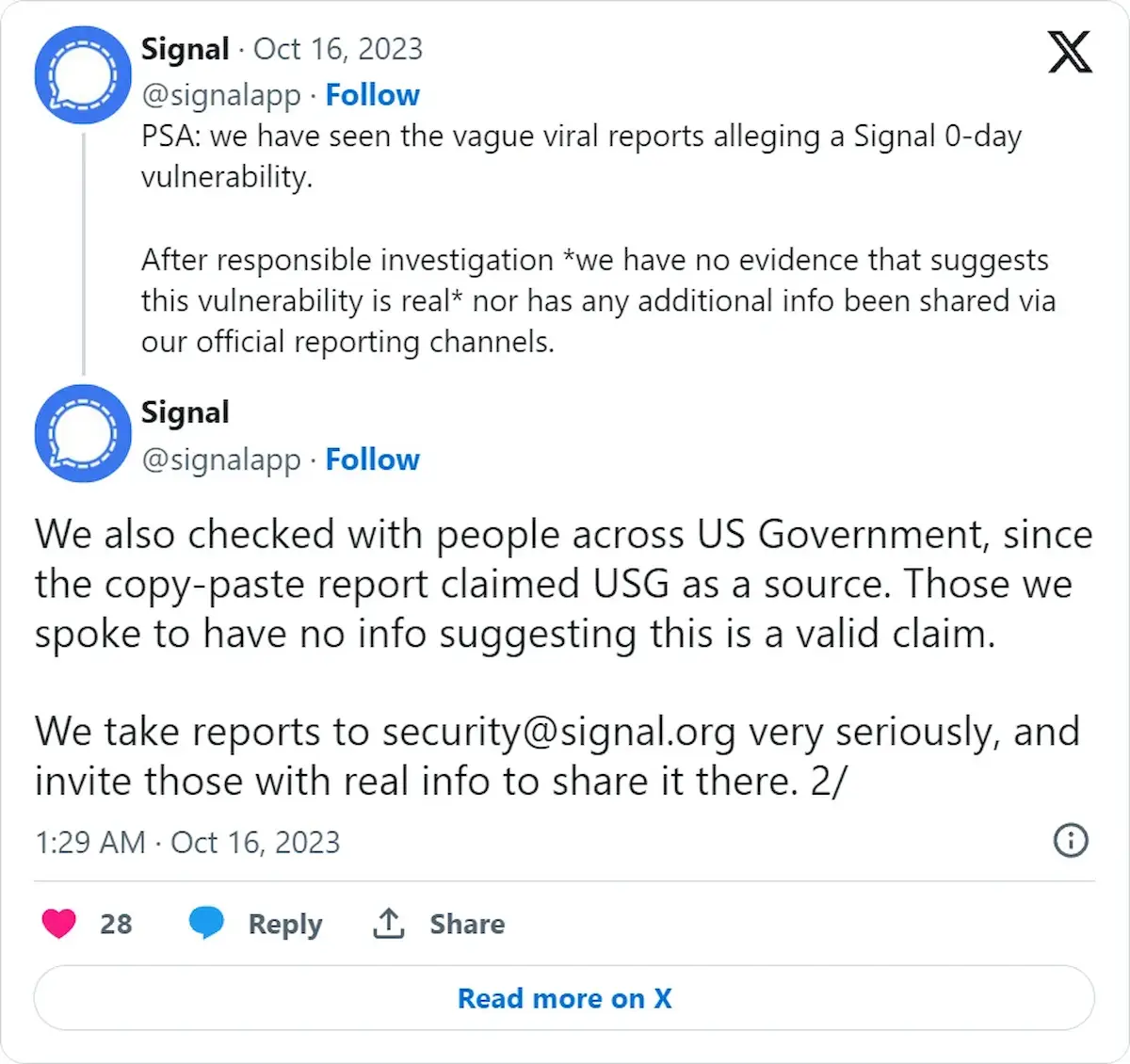

Signal diz que não há evidências de que o bug zero-day seja real

Após investigar profundamente os rumores sobre uma vulnerabilidade, o Signal diz que não há evidências de que o bug zero-day seja real.

Hackers exploram falhas zero-day em drivers da Qualcomm

De acordo com a pŕopria fabricante, hackers exploram falhas zero-day em drivers da Qualcomm. Confira os detalhes dessa ameaça.