Segundo o site BleepingComputer, o Uber foi hackeado e seus sistemas internos foram violados. Confira os detalhes desse incidente.

O Uber sofreu um ataque cibernético na tarde de quinta-feira com um hacker obtendo acesso a relatórios de vulnerabilidade e compartilhando capturas de tela dos sistemas internos da empresa, painel de e-mail e servidor Slack.

Uber foi hackeado e seus sistemas internos foram violados

As capturas de tela compartilhadas pelo hacker e vistas pelo site BleepingComputer mostram o que parece ser acesso total a muitos sistemas críticos de TI da Uber, incluindo o software de segurança da empresa e o domínio do Windows.

Outros sistemas que o hacker acessou incluem o console Amazon Web Services da empresa, máquinas virtuais VMware ESXi, painel de administração de e-mail do Google Workspace e servidor Slack, no qual o hacker postou mensagens.

Desde então, o Uber confirmou o ataque, twittando que está em contato com as autoridades e publicará informações adicionais assim que estiverem disponíveis.

“Atualmente, estamos respondendo a um incidente de segurança cibernética. Estamos em contato com as autoridades e publicaremos atualizações adicionais aqui assim que estiverem disponíveis”, twittou a conta da Uber Communications.

O New York Times, que noticiou pela primeira vez sobre a violação, disse que conversou com o agente da ameaça, que disse que violou o Uber depois de realizar um ataque de engenharia social a um funcionário e roubar sua senha.

O agente da ameaça obteve acesso aos sistemas internos da empresa usando as credenciais roubadas.

A engenharia social se tornou uma tática muito popular em ataques recentes contra empresas conhecidas, incluindo Twitter, MailChimp, Robinhood e Okta.

Embora seja possível que o agente da ameaça tenha roubado dados e código-fonte da Uber durante esse ataque, eles também tiveram acesso ao que poderia ser um ativo ainda mais valioso.

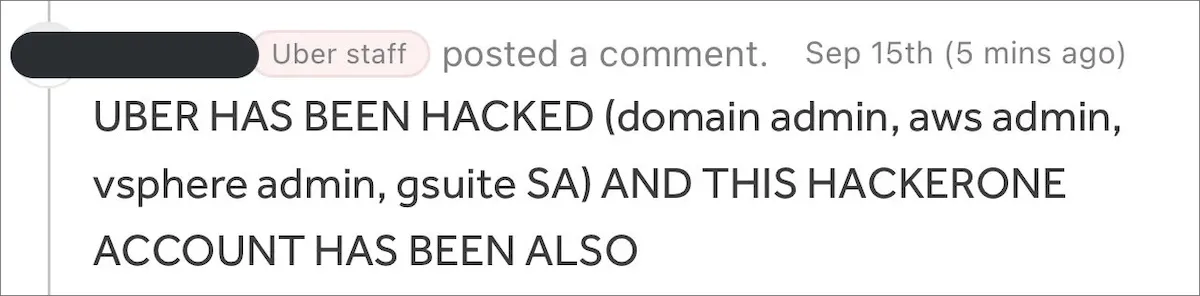

De acordo com o engenheiro de segurança do Yuga Labs, Sam Curry, o hacker também teve acesso ao programa de recompensas de bugs HackerOne da empresa, onde eles comentaram sobre todos os tíquetes de recompensas de bugs da empresa.

Curry disse ao site BleepingComputer que soube da violação depois que o invasor deixou o comentário acima em um relatório de vulnerabilidade que ele enviou à Uber há dois anos.

A Uber executa um programa de recompensas por bugs HackerOne que permite que pesquisadores de segurança divulguem vulnerabilidades em seus sistemas e aplicativos em troca de uma recompensa monetária de recompensa por bugs.

Esses relatórios de vulnerabilidade devem ser mantidos confidenciais até que uma correção possa ser lançada para impedir que invasores os explorem em ataques.

Curry compartilhou ainda que um funcionário do Uber disse que o agente da ameaça tinha acesso a todos os envios de vulnerabilidade privada da empresa no HackerOne.

O BleepingComputer também foi informado por uma fonte de que o invasor baixou todos os relatórios de vulnerabilidade antes de perder o acesso ao programa de recompensas de bugs do Uber.

Isso provavelmente inclui relatórios de vulnerabilidade que não foram corrigidos, apresentando um grave risco de segurança para a Uber.

Desde então, o HackerOne desativou o programa de recompensas de bugs do Uber, cortando o acesso às vulnerabilidades divulgadas.

No entanto, não seria surpreendente se o agente da ameaça já tivesse baixado os relatórios de vulnerabilidade e provavelmente os vendesse para outros agentes de ameaças para lucrar com o ataque rapidamente.