Utilizando sites WordPress comprometidos, vários ataques DDoS tem como alvo sites pró-Ucrânia e do governo da Ucrânia.

A equipe de resposta a emergências de computadores da Ucrânia (CERT-UA) publicou um anúncio alertando sobre ataques DDoS (negação de serviço distribuído) em andamento direcionados a sites pró-Ucrânia e ao portal do governo.

Ataques DDoS tem como alvo sites pró-Ucrânia e do governo da Ucrânia

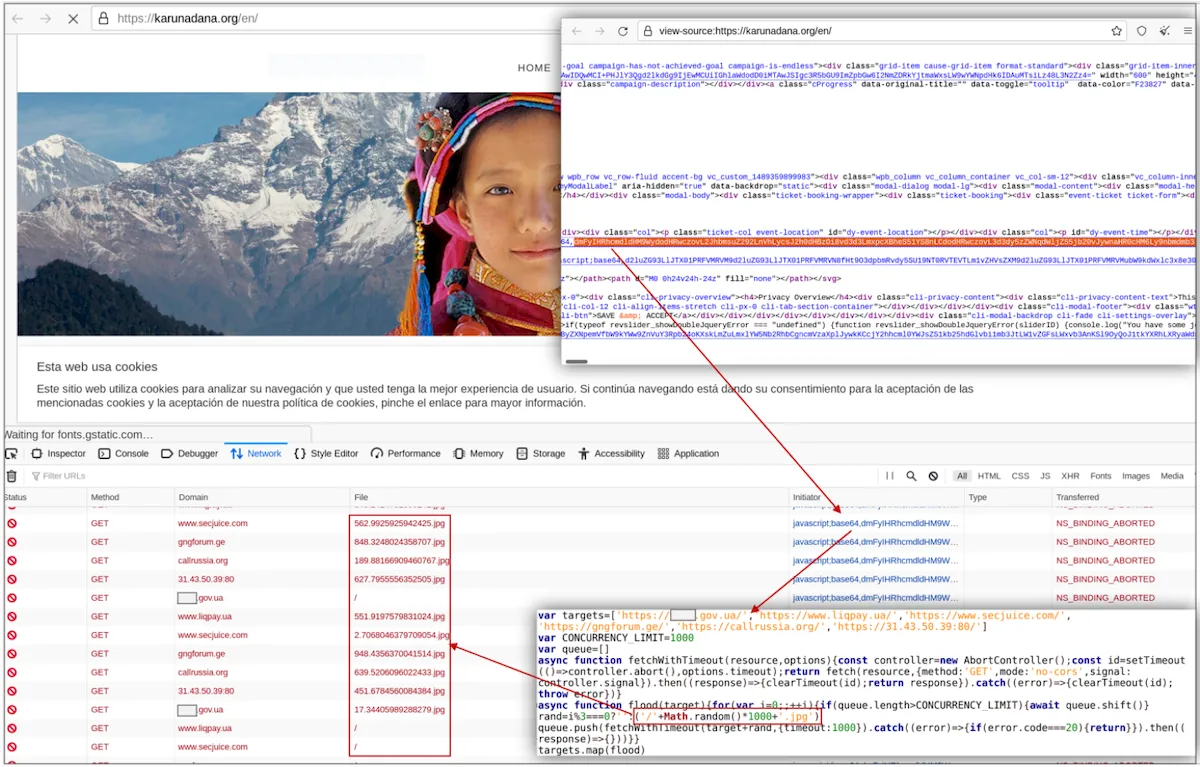

Os agentes de ameaças, que neste momento permanecem desconhecidos, estão comprometendo sites WordPress e injetando código JavaScript malicioso para realizar os ataques.

Esses scripts são colocados na estrutura HTML dos arquivos principais do site e são codificados em base64 para evitar a detecção.

O código é executado no computador do visitante do site e direciona seus recursos computacionais disponíveis para gerar um número anormal de solicitações a objetos de ataque (URLs) definidos no código.

O resultado é que alguns dos sites de destino são sobrecarregados pelas solicitações e, como resultado, ficam inacessíveis para seus visitantes regulares.

Isso tudo acontece sem que os proprietários ou os visitantes dos sites comprometidos percebam, exceto talvez por alguns problemas de desempenho quase imperceptíveis para o último.

Alguns dos sites segmentados são:

- kmu.gov.ua (portal do governo ucraniano)

- callrussia.org (projeto para aumentar a conscientização na Rússia)

- gngforum.ge (inacessível)

- secjuice.com (conselho infosec para ucranianos)

- liqpay.ua (inacessível)

- gfis.org.ge (inacessível)

- playforukraine.org (angariação de fundos baseada em jogos)

- war.ukraine.ua (portal de notícias)

- micro.com.ua (inacessível)

- fightforua.org (portal de alistamento internacional)

- edmo.eu (portal de notícias)

- ntnu.no (site da universidade norueguesa)

- megmar.pl (empresa de logística polonesa)

As entidades e sites acima tomaram uma posição forte a favor da Ucrânia no conflito militar em curso com a Rússia, então eles não foram selecionados aleatoriamente. Ainda assim, não se sabe muito sobre as origens desses ataques.

Em março, uma campanha de DDoS semelhante foi realizada usando o mesmo script, mas contra um conjunto menor de sites pró-ucranianos, bem como contra alvos russos.

O CERT-UA está trabalhando em estreita colaboração com o Banco Nacional da Ucrânia para implementar medidas defensivas contra esta campanha DDoS.

A agência informou os proprietários, registradores e provedores de serviços de hospedagem dos sites comprometidos sobre a situação e forneceu instruções sobre como detectar e remover o JavaScript malicioso de seus sites.

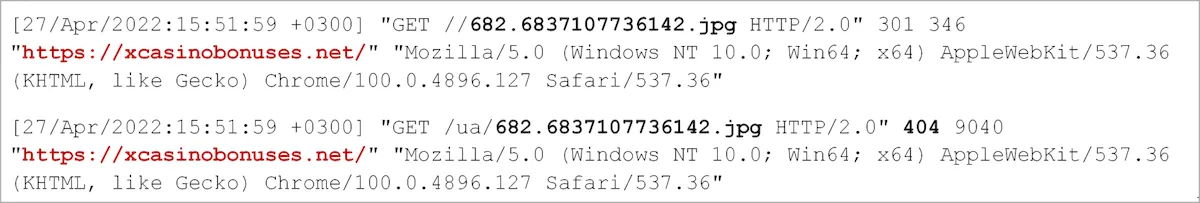

O CERT-UA informa que:

“Para detectar atividade anormal semelhante à mencionada nos arquivos de log do servidor web, deve-se atentar para os eventos com o código de resposta 404 e, se estiverem anormais, correlacioná-los com os valores do cabeçalho HTTP “Referer “, que conterá o endereço do recurso da Web que iniciou uma solicitação”

No momento, pelo menos 36 sites confirmados estão canalizando solicitações de lixo maliciosas para os URLs de destino, mas essa lista pode ser alterada ou atualizada a qualquer momento.

Por esse motivo, o CERT-UA incluiu uma ferramenta de detecção no relatório para ajudar todos os administradores de sites a verificar seus sites agora e no futuro.

Além disso, é importante manter os sistemas de gerenciamento de conteúdo (CMS) do seu site atualizados, usar a versão mais recente disponível de qualquer plug-in ativo e restringir o acesso às páginas de gerenciamento do site.