Pesquisadores da equipe de segurança de aplicativos da Web WebARX descobriram que um Bug em plug-in do WordPress permite logins de administrador sem senha.

Foi descoberta uma vulnerabilidade de desvio de autenticação crítica permite que qualquer pessoa efetue login como usuário administrador em sites do WordPress executando uma versão afetada do InfiniteWP Client, devido a erros lógicos no código.

Bug em plug-in do WordPress permite logins de administrador sem senha

Com base nas instalações ativas rastreadas pela biblioteca de plug-ins do WordPress, o plug-in InfiniteWP de código-fonte aberto está atualmente instalado em mais de 300.000 sites, enquanto o site do plug-in afirma que ele está instalado em mais de 513.000 sites.

Após a instalação, o InfiniteWP Client foi projetado para permitir que seus usuários gerenciem um número ilimitado de sites WordPress a partir de um local central com “atualizações com um clique para WordPress, plugins e temas em todos os seus sites” e “atualizações com um clique para WordPress, plug-ins e temas em todos os seus sites”.

A vulnerabilidade foi corrigida pela Revmakx, fabricante do plug-in, em 8 de janeiro com o lançamento do InfiniteWP Client 1.9.4.5, um dia depois que os pesquisadores da equipe de segurança de aplicativos da Web WebARX divulgaram a vulnerabilidade, em 7 de janeiro.

Desde que a versão do InfiniteWP Client, incluindo a correção de segurança, foi lançada, pouco mais de 167.000 usuários já atualizaram sua instalação, restando cerca de 130K para corrigir seus sites contra possíveis ataques futuros.

A WebARX diz que:

“Para que a solicitação chegue à parte vulnerável do código, primeiro precisamos codificar a carga útil com JSON, depois Base64, e depois enviá-la em bruto para o site em uma solicitação POST.”

“Tudo o que precisamos saber é o nome de usuário de um administrador no site. Após o envio da solicitação, você será automaticamente conectado como usuário.”

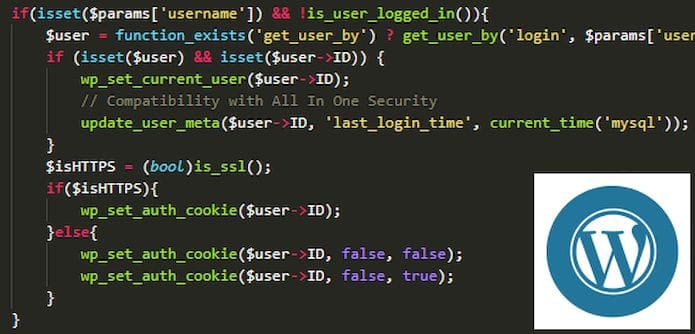

O problema foi encontrado na função iwp_mmb_set_request encontrada no arquivo init.php, uma função projetada para verificar se as ações tentadas por um usuário são autenticadas.

No entanto, os pesquisadores descobriram que o readd_site e o add_site não possuem uma verificação de autorização, uma falha que pode ser explorada com a carga correta para que o servidor InfiniteWP registre automaticamente qualquer usuário como administrador.

E a WebARX acrescentou:

“Quando a carga útil atender a essas condições, o parâmetro de nome de usuário fornecido será usado para efetuar login no solicitante como usuário sem executar nenhuma autenticação adicional”

- Como instalar o jogo Sonic 3: Angel Island Revisited no Linux via Flatpak

- Como instalar o jogo The Gates no Linux via Flatpak

- Como instalar o aplicativo educacional TuxMath no Linux

- Como instalar o relógio de xadrez Chess Clock no Linux via Flatpak

Os administradores que ainda estão usando o cliente InfiniteWP versão 1.9.4.4 ou anterior são aconselhados a atualizar suas instalações o mais rápido possível para evitar que seus sites sejam comprometidos.

Outro desvio de autenticação causado pela lógica de Autenticação Imprópria e permitindo que os usuários efetuem login como administradores foi encontrado no plugin do WordPress chamado WP Time Capsule.

O plug-in WP Time Capsule também é desenvolvido pela Revmakx e está ativo em mais de 20.000 sites. A falha também foi corrigida pelo desenvolvedor em 8 de janeiro, com quase todos os usuários (~19.180) já corrigindo suas instalações desde então.

Portanto, se você usa esses plug-ins, atualize-os o mais rápido possível.

O que está sendo falado no blog

- Ubuntu 24.04 LTS já está disponível para download

- Como atualizar para o Ubuntu 24.04 LTS via terminal (server e desktop)