E a Canonical lançou uma atualização para corrigir três falhas. Confira os detalhes desse importante update e veja como atualizar.

A Canonical é a empresa por trás do sistema operacional Ubuntu e ela leva muito a sério a questão da segurança de dele. Pra isso, ela está sempre lançando novas atualizações de segurança.

Agora, a Canonical publicou novas atualizações do kernel Linux para todos os sistemas Ubuntu suportados para resolver um total de três vulnerabilidades de segurança.

Canonical lançou uma atualização para corrigir três falhas

As atualizações de segurança do kernel Linux de hoje estão disponíveis para sistemas Ubuntu 23.04 (Lunar Lobster) executando o kernel Linux 6.2, sistemas Ubuntu 22.10 executando o kernel Linux 5.19, sistemas Ubuntu 22.04 LTS executando o kernel Linux 5.15 LTS ou 5.19 HWE, Ubuntu 20.04 LTS executando o kernel Linux 5.4 ou 5.15 HWE, bem como os sistemas Ubuntu 18.04 ESM executando o kernel Linux 5.4 HWE.

Para todas as versões do Ubuntu mencionadas, as novas atualizações de segurança do kernel do Linux abordam o CVE-2023-35788, uma vulnerabilidade de gravação fora dos limites descoberta por Hangyu Hua na implementação do classificador Flower do kernel do Linux, que pode permitir que um invasor cause uma negação de serviço ( travamento do sistema) ou executar código arbitrário.

Apenas para sistemas Ubuntu 22.10 e Ubuntu 22.04 LTS executando o kernel Linux 5.19, as novas atualizações de segurança do kernel Linux abordam o CVE-2023-2430, uma vulnerabilidade de segurança descoberta por Xingyuan Mo e Gengjia Chen no subsistema io_uring do kernel Linux, que pode permitir que um invasor local causar uma negação de serviço (travamento do sistema).

Para todas as versões suportadas do Ubuntu, as novas atualizações de segurança do kernel do Linux também corrigem uma falha que afeta os processadores Intel causada pela incapacidade da implementação da instrução INVLPG de liberar adequadamente as entradas TLB globais quando os PCIDs estão ativados.

Essa falha pode permitir que um invasor exponha informações confidenciais (memória do kernel) ou possivelmente cause comportamentos indesejados.

Todos esses problemas de segurança podem ser corrigidos atualizando seus sistemas Ubuntu para os novos pacotes de kernel disponíveis nos repositórios de software estáveis (linux-image-generic 6.2.0-24.24 para Ubuntu 23.04, linux-image-generic 5.19.0-46.47 para Ubuntu 22.10, linux-image-generic 5.15.0.76.74 e linux-image-generic 5.19.0-46.47~22.04.1 para Ubuntu 22.04.1 para Ubuntu 22.04 LTS, linux-image-generic 5.4.0.153.150 para Ubuntu 20.04 LTS e linux- image-generic-hwe 5.4.0.153.170~18.04.124 para Ubuntu 18.04 ESM).

Todos os usuários do Ubuntu devem atualizar

A Canonical recomenda que todos os usuários atualizem suas instalações o mais rápido possível para as novas versões de kernel.

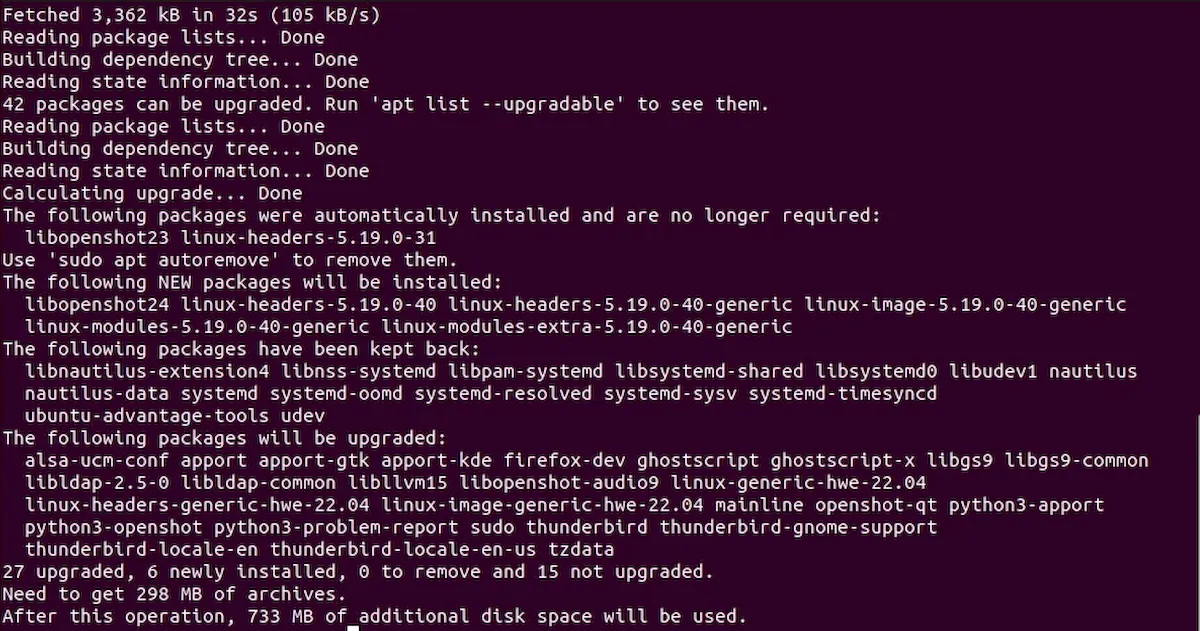

Para atualizar suas instalações para as novas versões do kernel, execute os comandos sudo apt-get update && sudo apt-get dist-upgrade em um emulador de terminal.

Certifique-se de reiniciar o sistema após a instalação da nova versão do kernel e também reinstale os módulos de kernel de terceiros que você instalou.

Mais detalhes sobre o processo de atualização podem ser encontrados em https://wiki.ubuntu.com/Security/Upgrades.