A Dr. Web afirma ter descoberto um spyware em apps baixados 421 milhões de vezes na Google Play Store. Conheça os detalhes dessa ameaça.

Um novo malware para Android distribuído como um SDK de publicidade foi descoberto em vários aplicativos, muitos anteriormente no Google Play e baixados coletivamente mais de 400 milhões de vezes.

Descoberto um spyware em apps baixados 421 milhões de vezes

Pesquisadores de segurança da Dr. Web descobriram o módulo de spyware e o rastrearam como ‘SpinOk’, avisando que ele pode roubar dados privados armazenados nos dispositivos dos usuários e enviá-los para um servidor remoto.

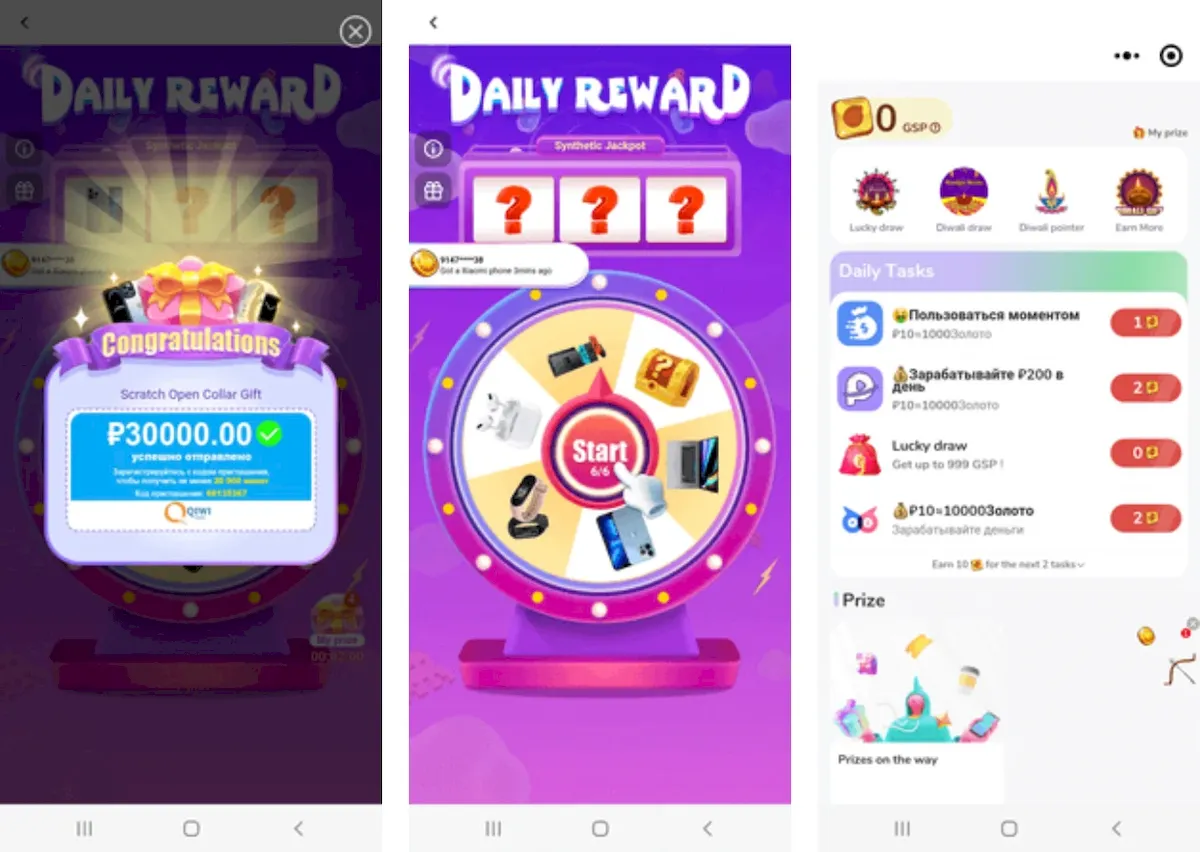

A empresa de antivírus diz que o SpinkOk demonstra um comportamento aparentemente legítimo, usando minijogos que levam a “recompensas diárias” para despertar o interesse do usuário.

“Superficialmente, o módulo SpinOk foi projetado para manter o interesse dos usuários em aplicativos com a ajuda de minijogos, um sistema de tarefas e supostos prêmios e sorteios de recompensas.”, explica o relatório da Doctor Web.

Em segundo plano, porém, o trojan SDK verifica os dados do sensor do dispositivo Android (giroscópio, magnetômetro) para confirmar que não está sendo executado em um ambiente de sandbox, comumente usado por pesquisadores ao analisar aplicativos Android potencialmente maliciosos.

O aplicativo então se conecta a um servidor remoto para baixar uma lista de URLs abertos usados para exibir os minijogos esperados.

Embora os minijogos sejam exibidos para os usuários dos aplicativos como esperado, o Dr. Web diz que, em segundo plano, o SDK é capaz de funcionalidades maliciosas adicionais, incluindo listar arquivos em diretórios, procurar arquivos específicos, fazer upload de arquivos do dispositivo ou copiar e substituindo o conteúdo da área de transferência.

A funcionalidade de exfiltração de arquivos é particularmente preocupante, pois pode expor imagens, vídeos e documentos privados.

Além disso, o código de funcionalidade de modificação da área de transferência permite que os operadores do SDK roubem senhas de contas e dados de cartão de crédito ou sequestrem pagamentos de criptomoedas para seus próprios endereços de carteira criptográfica.

Dr. Web afirma que este SDK foi encontrado em 101 aplicativos que foram baixados em um total cumulativo de 421.290.300 vezes do Google Play, com os mais baixados listados abaixo:

- Noizz: editor de vídeo com música (100.000.000 downloads)

- Zapya – Transferência de arquivos, compartilhamento (100.000.000 downloads; Dr. Web diz que o módulo trojan estava presente na versão 6.3.3 para a versão 6.4 e não está mais presente na versão atual 6.4.1)

- VFly: editor de vídeo e criador de vídeo (50.000.000 downloads)

- MVBit – Criador de status de vídeo MV (50.000.000 downloads)

- Biugo – criador e editor de vídeo (50.000.000 downloads)

- Crazy Drop (10.000.000 downloads)

- Cashzine – Ganhe uma recompensa em dinheiro (10.000.000 downloads)

- Fizzo Novel – Leitura offline (10.000.000 downloads)

- CashEM: obtenha recompensas (5.000.000 downloads)

- Tick: assista para ganhar (5.000.000 downloads)

Todos, exceto um dos aplicativos acima, foram removidos do Google Play, indicando que o Google recebeu relatórios sobre o SDK malicioso e removeu os aplicativos ofensivos até que os desenvolvedores enviassem uma versão limpa.

Uma lista completa dos aplicativos supostamente usando o SDK pode ser encontrada no site da Dr. Web.

Não está claro se os editores dos aplicativos trojanizados foram enganados pelo distribuidor do SDK ou o incluíram conscientemente em seu código, mas essas infecções geralmente resultam de um ataque à cadeia de suprimentos de terceiros.

Se você usa algum dos aplicativos listados acima, atualize para a versão mais recente disponível no Google Play, que deve estar limpa.

Se o aplicativo não estiver disponível na loja de aplicativos oficial do Android, é recomendável desinstalá-lo imediatamente e verificar seu dispositivo com uma ferramenta antivírus móvel para garantir que quaisquer restos de spyware sejam removidos.

A BleepingComputer entrou em contato com o Google para obter uma declaração sobre essa enorme base de infecção, mas um comentário não estava disponível no momento da publicação.