A Fortinet afirma que foram descobertos pacotes maliciosos Lolip0p PyPi que roubam dados nos sistemas dos desenvolvedores.

PyPI é o repositório mais amplamente usado para pacotes Python que os desenvolvedores de software usam para obter os blocos de construção de seus projetos.

Infelizmente, sua popularidade o torna atraente para agentes de ameaças direcionados a desenvolvedores ou seus projetos. Normalmente, os pacotes maliciosos são carregados disfarçados de algo útil ou imitam projetos renomados modificando seu nome.

O PyPI não tem recursos para examinar todos os uploads de pacotes, por isso depende de relatórios de usuários para encontrar e remover arquivos maliciosos. No momento em que são excluídos, porém, os pacotes ruins geralmente contam várias centenas de downloads.

E, recentemente, um ator de ameaça carregou no repositório PyPI (Python Package Index) três pacotes maliciosos que carregam código para lançar malware para roubo de informações nos sistemas dos desenvolvedores.

Descobertos pacotes maliciosos Lolip0p PyPi que roubam dados

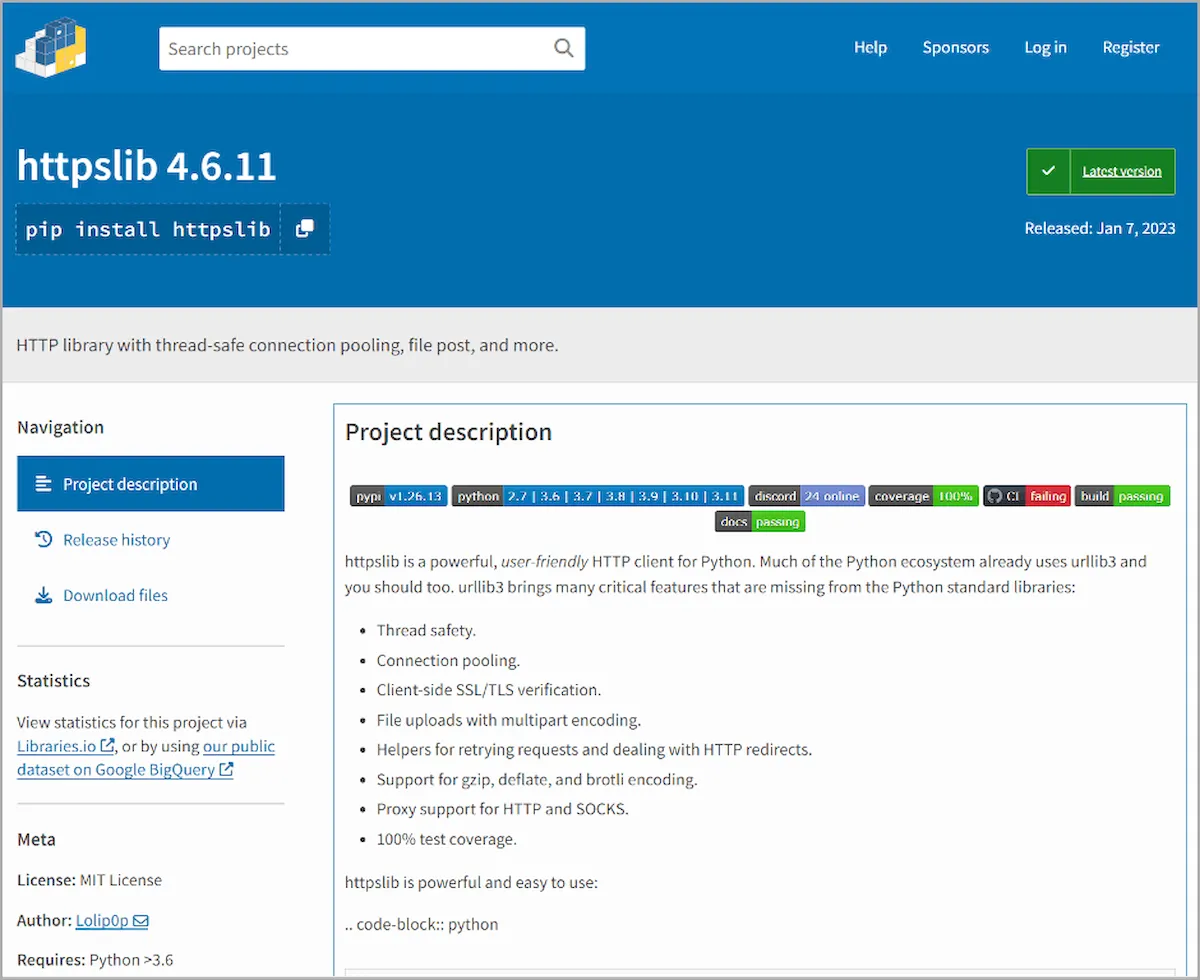

Os pacotes maliciosos, descobertos pela Fortinet, foram todos carregados pelo mesmo autor chamado ‘Lolip0p’ entre 7 e 12 de janeiro de 2023. Seus nomes são ‘colorslib’, ‘httpslib’ e ‘libhttps’. Todos os três foram relatados e removidos do PyPI.

Ao contrário dos típicos uploads maliciosos no PyPI, o trio que a Fortinet descobriu apresenta descrições completas, o que ajuda a induzir os desenvolvedores a acreditar que são recursos genuínos.

Nesse caso, os nomes dos pacotes não imitam outros projetos, mas procuram convencer que eles vêm com código confiável e sem riscos.

De acordo com o serviço de contagem de estatísticas de pacotes PyPI ‘pepy.tech’, as três entradas maliciosas tiveram as seguintes contagens de download no momento em que foram removidas no domingo, 14 de janeiro.

- Colorslib – 248 downloads

- httpslib – 233 downloads

- libhttps – 68 downloads

Embora o número de downloads possa parecer pequeno, o impacto potencial dessas infecções como parte de uma cadeia de suprimentos os torna significativos.

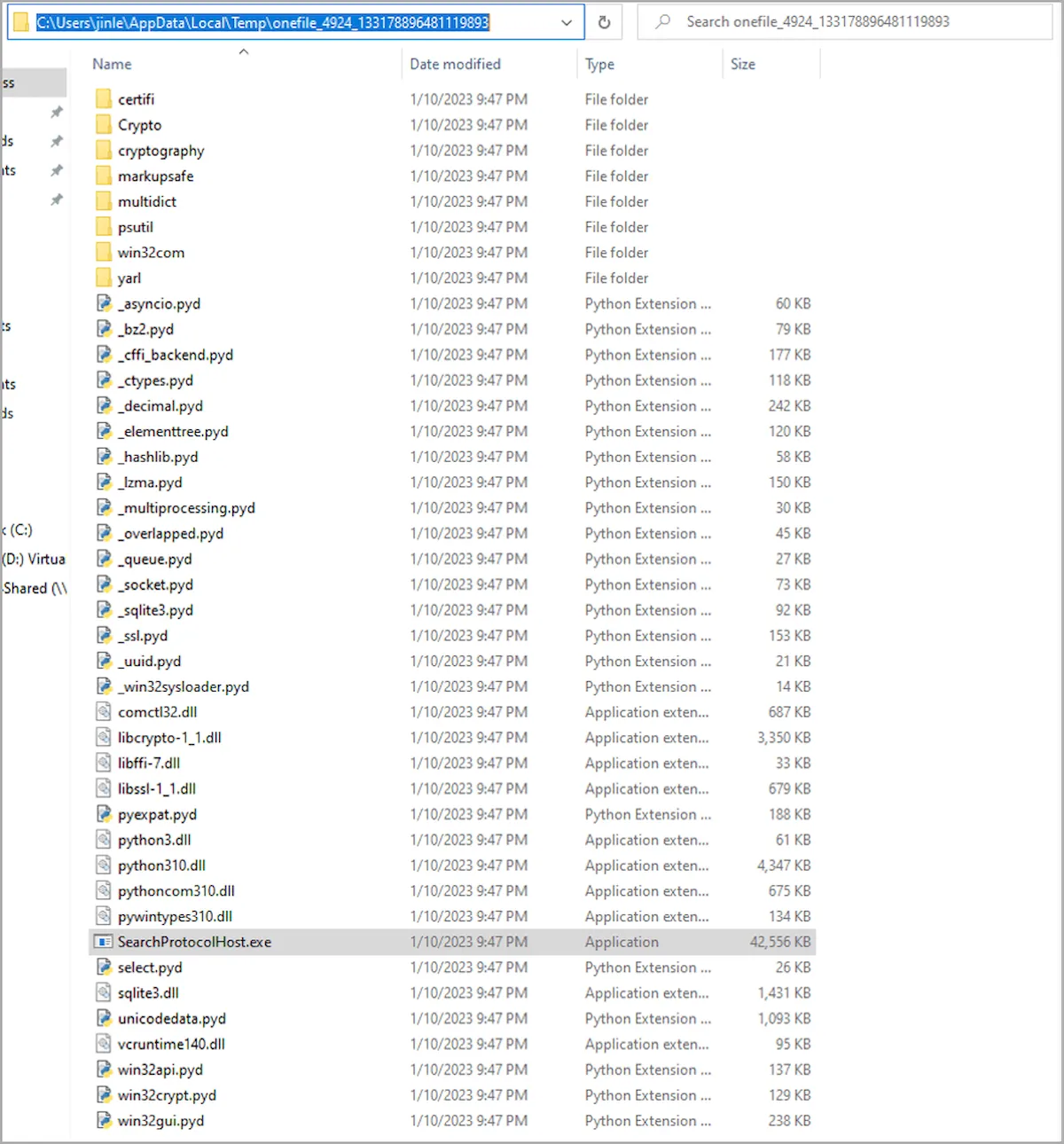

Todos os três pacotes apresentam o mesmo arquivo ‘setup.py’ malicioso que tenta executar o PowerShell que busca um executável de uma URL suspeita, chamada ‘Oxyz.exe.’ Este malware rouba informações do navegador.

O site BleepingComputer descobriu que o Oxyz.exe também é distribuído como um gerador Discord Nitro gratuito.

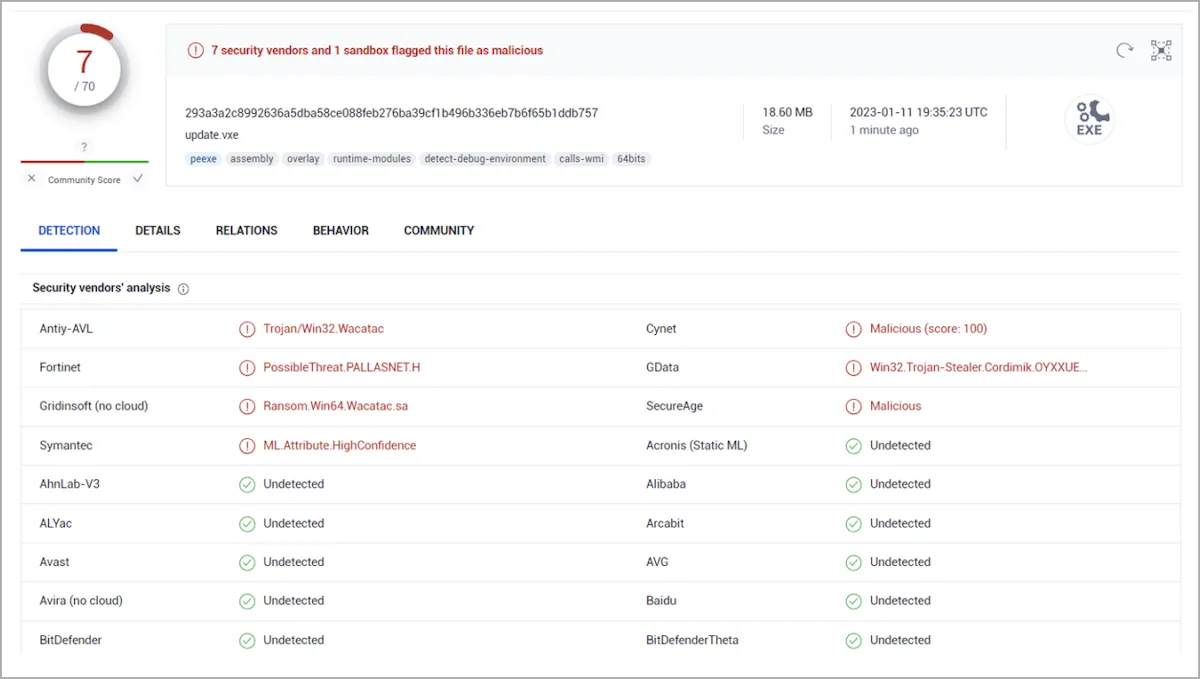

Esse segundo arquivo é sinalizado por alguns fornecedores no VirusTotal como malicioso. A Fortinet diz que o ‘update.exe’ descarta vários arquivos adicionais no host, um dos quais (‘SearchProtocolHost.exe’), que é sinalizado como malicioso por alguns fornecedores de antivírus como um ladrão de informações.

Olhando um pouco mais longe, o BleepingComputer descobriu que pelo menos um dos processos descartados é usado para coletar tokens do Discord, sugerindo que faz parte de uma campanha geral de malware para roubo de informações usada para roubar dados do navegador, tokens de autenticação e outros dados de um dispositivo infectado. .

As taxas de detecção para todos os três executáveis usados neste ataque são bastante baixas, variando entre 4,5% e 13,5%, permitindo que os arquivos maliciosos evitem a detecção de vários agentes de segurança que podem estar em execução no host da vítima.

Infelizmente, mesmo depois de remover esses pacotes do PyPI, os agentes de ameaças ainda podem recarregá-los posteriormente com um nome diferente.

Para garantir a segurança de seus projetos, os desenvolvedores de software devem prestar atenção na seleção de pacotes para download. Isso inclui verificar os autores do pacote e revisar o código de qualquer intenção suspeita ou maliciosa.

Muito bom amigo, vc tem contribuído muito com os usuários do linux.