Os pesquisadores da Kaspersky descobriram que os filmes indicados ao Oscar estão sendo usados em ataques de phishing e malware. Entenda e previna-se dessas ameaças.

É sempre assim: quando um tema está em alta, ele sempre acaba sendo usado como isca para golpes e outras atividades maliciosas. Como acontece nessa época do ano, o Oscar é o assunto do momento (depois do Corona vírus, claro).

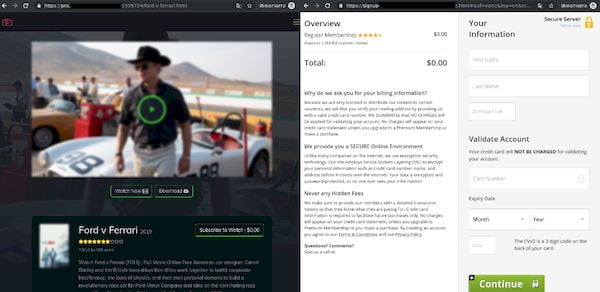

Os invasores estão explorando o hype em torno dos filmes indicados ao Oscar deste ano para infectar os fãs com malware e atraí-los para sites de phishing projetados para roubar informações confidenciais, como detalhes de cartão de crédito e informações pessoais.

Filmes indicados ao Oscar estão sendo usados em ataques de phishing e malware

Esse método é a maneira perfeita de contornar as defesas dos fãs de filmes, visto que muitos deles estão dispostos a derrubá-las para ter uma chance de obter uma visualização gratuita, especialmente porque as cerimônias do 92º Oscar estão chegando ao dia 9 de fevereiro .

Programas de TV e filmes de alto perfil são frequentemente usados como atração em ataques de engenharia social, prometendo visualizações antecipadas, na forma de sites de streaming falsos ou através de arquivos maliciosos disfarçados de cópias lançadas antecipadamente.

Mais de 20 sites de phishing usam iscas do Oscar

Os pesquisadores da Kaspersky que descobriram esses ataques em andamento “encontraram mais de 20 sites de phishing e 925 arquivos maliciosos que foram apresentados como filmes gratuitos, apenas para atacar o usuário”.

No comunicado à imprensa publicado, eles dizem que:

“Os sites de phishing descobertos e as contas do Twitter coletam os dados dos usuários e os levam a realizar uma variedade de tarefas para obter acesso ao filme desejado.”

“Isso pode variar de fazer uma pesquisa e compartilhar detalhes pessoais, instalar adware ou até abrir mão de detalhes de cartão de crédito. Não é necessário dizer que, no final do processo, o usuário não obtém o conteúdo.”

Para promover seus sites maliciosos, os atacantes usam contas do Twitter que compartilham links para sites de streaming que prometem acesso aos filmes de graça ou por uma pequena taxa.

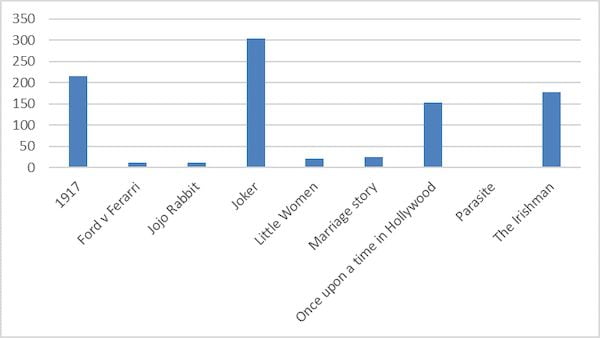

Os pesquisadores também descobriram que ‘Coringa’ era o filme mais popular a ser usado como atração de malware entre os atores de ameaças, com mais de 300 arquivos maliciosos sendo camuflados como uma prévia do Coringa.

Sobre isso, a Kaspersky afirmou que:

“‘1917’ ficou em segundo lugar nessa classificação, com 215 arquivos maliciosos, e ‘The Irishman’, em terceiro, com 179 arquivos. O filme coreano ‘Parasite’ não teve nenhuma atividade maliciosa associada a ele.”

Anton Ivanov, analista de malware da Kaspersky, disse que:

“Os cibercriminosos não estão exatamente ligados às datas das estreias dos filmes, pois não estão realmente distribuindo conteúdo, exceto dados maliciosos.”

“No entanto, como eles sempre buscam algo quando se torna uma tendência quente, eles dependem da demanda dos usuários e da disponibilidade real de arquivos.”

“Para evitar ser enganado por criminosos, atenha-se a plataformas e assinaturas legais de streaming para garantir que você possa desfrutar de uma boa noite em frente à TV sem ter que se preocupar com ameaças.”

Para evitar ataques de entrada que camuflam malware como indicados ao Oscar de Melhor Filme ou os usam como isca de phishing, a Kaspersky recomenda que os fãs de cinema sigam estas diretrizes:

- Preste atenção às datas oficiais de lançamento do filme nos cinemas, nos serviços de streaming, TV, DVD ou outras fontes;

- Não clique em links suspeitos, como os que prometem uma visualização antecipada de um novo filme; verifique as datas de lançamento dos filmes nos cinemas e acompanhe-as;

- Veja a extensão do arquivo baixado. Mesmo que você baixe um arquivo de vídeo de uma fonte que considere confiável e legítima, o arquivo deve ter uma extensão .avi, .mkv ou .mp4 ou outros formatos de vídeo; definitivamente não .exe;

- Verifique a autenticidade do site. Não visite sites que permitem assistir a um filme até ter certeza de que eles são legítimos e começar com https. Confirme se o site é genuíno, verificando novamente o formato do URL ou a ortografia do nome da empresa, lendo as resenhas e verificando os dados de registro do domínio antes de iniciar os downloads;

- Use uma solução de segurança confiável, como o Kaspersky Security Cloud, para proteção abrangente contra uma ampla gama de ameaças.

Mais informações sobre a adoção dos indicados ao Oscar de melhor filme como isca de phishing com base em seu lançamento teatral ou Netflix estão disponíveis no comunicado de imprensa da Kaspersky.

[postlist tags=”jogos” requesttype=”1″ number=”4″]

- Top Dicas Para Configurar o Ubuntu 26.04 LTS Após a Instalação

- Como atualizar para o Ubuntu 26.04 LTS via terminal (server e desktop)

- Como instalar o programa IRPF 2026 no Linux via arquivo BIN