Em mais uma atualização de emergência, o Google corrigiu outra falha zero-day do Chrome que estava sendo explorado ativamente.

O Google Chrome é o navegador de internet desenvolvido pela Google que foi lançado pela primeira vez no dia 2 de setembro de 2008, para o Microsoft Windows, e mais tarde foi portado para Linux, Mac, iOS e Android.

Por ser um dos navegadores mais usados da atualidade, esse software também é muito exposto a ameaças digitais e explorações maliciosas.

Agora, o Google lançou uma atualização de segurança para o navegador Chrome para corrigir a segunda vulnerabilidade de dia zero explorada em ataques este ano.

Google corrigiu outra falha zero-day do Chrome

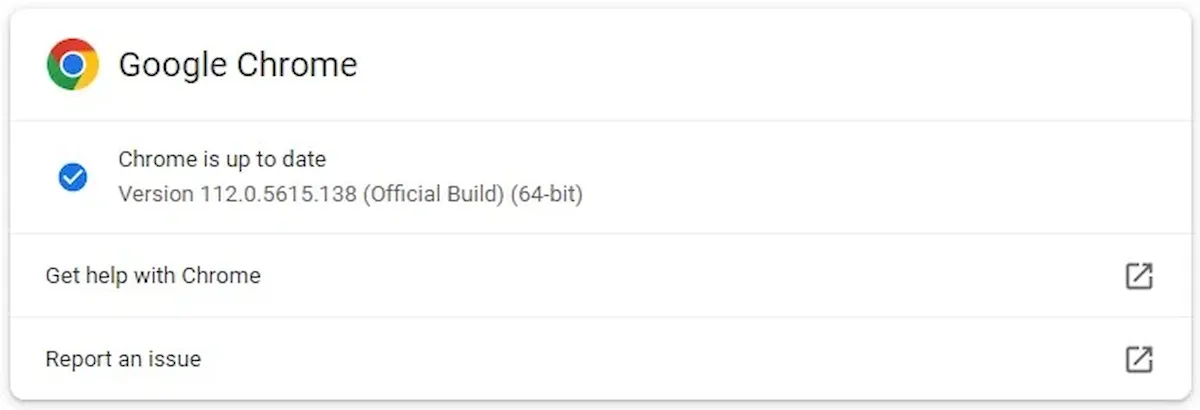

A nova versão do Chrome é 112.0.5615.137 e corrige um total de oito vulnerabilidades. A versão estável está disponível apenas para usuários de Windows e Mac, com a versão Linux a ser lançada “em breve”, diz o Google.

“O Google está ciente de que existe um exploit para CVE-2023-2136”, diz o boletim de segurança da empresa.

Para iniciar o procedimento de atualização do Chrome manualmente para a versão mais recente que aborda o problema de segurança explorado ativamente, vá para o menu de configurações do Chrome (canto superior direito) e selecione Ajuda → Sobre o Google Chrome.

Caso contrário, as atualizações serão instaladas na próxima vez que o navegador for iniciado sem a necessidade de intervenção do usuário. É necessário reiniciar o aplicativo para concluir a atualização.

CVE-2023-2136 é uma vulnerabilidade de estouro de número inteiro de alta gravidade no Skia, uma biblioteca de gráficos 2D multiplataforma de código aberto de propriedade do Google escrita em C++.

O Skia fornece ao Chrome um conjunto de APIs para renderizar gráficos, texto, formas, imagens e animações, e é considerado um componente chave do pipeline de renderização do navegador.

Erros de estouro de número inteiro ocorrem quando uma operação resulta em um valor que excede o máximo para um determinado tipo de número inteiro, geralmente levando a um comportamento inesperado do software ou tendo implicações de segurança.

No contexto do Skia, pode levar a renderização incorreta, corrupção de memória e execução arbitrária de código que leva ao acesso não autorizado ao sistema.

A vulnerabilidade foi relatada por Clément Lecigne, do Threat Analysis Group (TAG) do Google, no início deste mês.

Seguindo sua prática padrão ao corrigir falhas exploradas ativamente no Chrome, o Google não divulgou muitos detalhes sobre como o CVE-2023-2136 foi usado em ataques, deixando aberto à especulação o método de exploração e os riscos relacionados.

Isso permite que os usuários atualizem seu software para a versão mais segura antes de compartilhar detalhes técnicos que possam permitir que os agentes de ameaças desenvolvam suas próprias explorações.

“O acesso aos detalhes e links do bug pode ser mantido restrito até que a maioria dos usuários seja atualizada com uma correção”, diz o boletim de segurança.

“Também manteremos restrições se o bug existir em uma biblioteca de terceiros da qual outros projetos dependam de maneira semelhante, mas ainda não corrigida” – Google

Na última sexta-feira, o Google lançou outra atualização de emergência do Chrome para corrigir o CVE-2023-2033, a primeira vulnerabilidade explorada ativamente no navegador descoberta em 2023.

Essas falhas são normalmente aproveitadas por agentes de ameaças avançados, na maioria das vezes patrocinados pelo estado, que visam indivíduos de alto perfil que trabalham em governos, mídia ou outras organizações críticas.

Portanto, é recomendável que todos os usuários do Chrome apliquem a atualização disponível o mais rápido possível.

[postlist tags=”imagens” requesttype=”1″ number=”4″]