Desenvolvido por Pesquisadores de segurança cibernética, a ferramenta Snappy ajuda a achar pontos de acesso WiFi falsos ou desonestos.

Sim. Pesquisadores de segurança cibernética lançaram uma nova ferramenta chamada ‘Snappy’ que pode ajudar a detectar pontos de acesso WiFi falsos ou desonestos que tentam roubar dados de pessoas inocentes.

Snappy ajuda a achar pontos de acesso WiFi falsos ou desonestos

Para alcançar seus objetivos, os invasores podem criar pontos de acesso falsos em supermercados, cafeterias e shoppings que se fazem passar por pontos reais já estabelecidos no local.

Isso é feito para induzir os usuários a se conectarem aos pontos de acesso não autorizados e retransmitir dados confidenciais por meio dos dispositivos dos invasores.

À medida que os agentes de ameaças controlam o roteador, eles podem capturar e analisar os dados transferidos realizando ataques man-in-the-middle.

O pesquisador de segurança da Trustwave e entusiasta da tecnologia sem fio/RF, Tom Neaves, explica que falsificar endereços MAC e SSIDs de pontos de acesso legítimos em redes abertas é trivial para invasores determinados.

Os dispositivos daqueles que revisitam as localizações de redes sem fio abertas às quais se conectaram anteriormente tentarão se reconectar automaticamente a um ponto de acesso salvo, e seus proprietários não perceberão que estão se conectando a um dispositivo malicioso.

A Neaves desenvolveu uma ferramenta que aborda esse risco comum, ajudando as pessoas a detectar se o ponto de acesso que estão usando é o mesmo que usaram da última vez (e sempre) ou se pode ser um dispositivo falso ou desonesto.

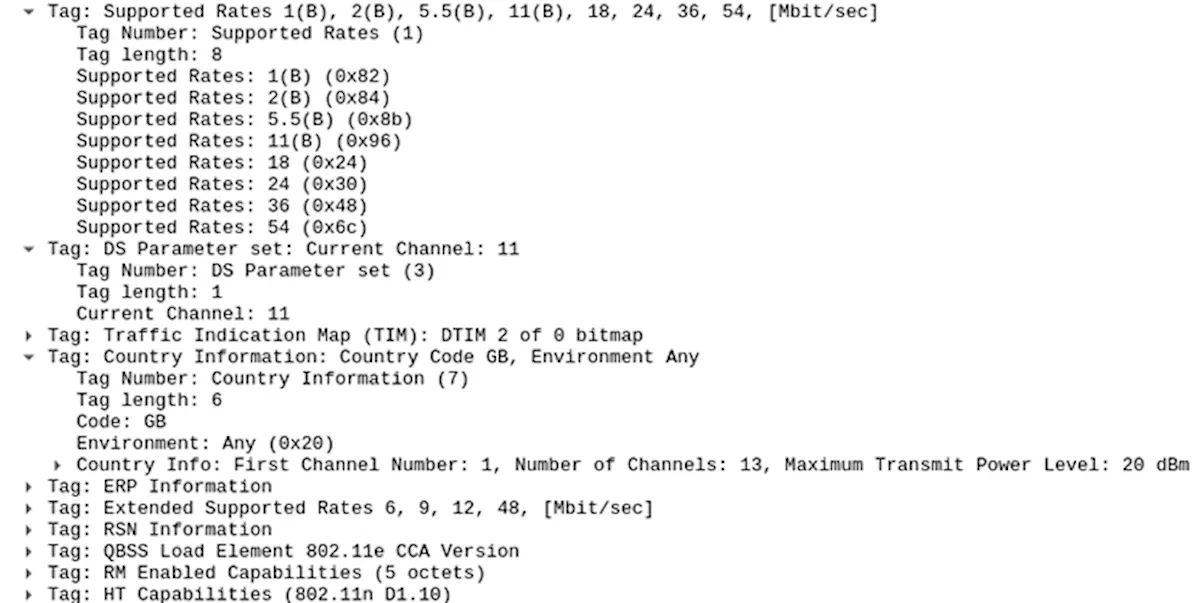

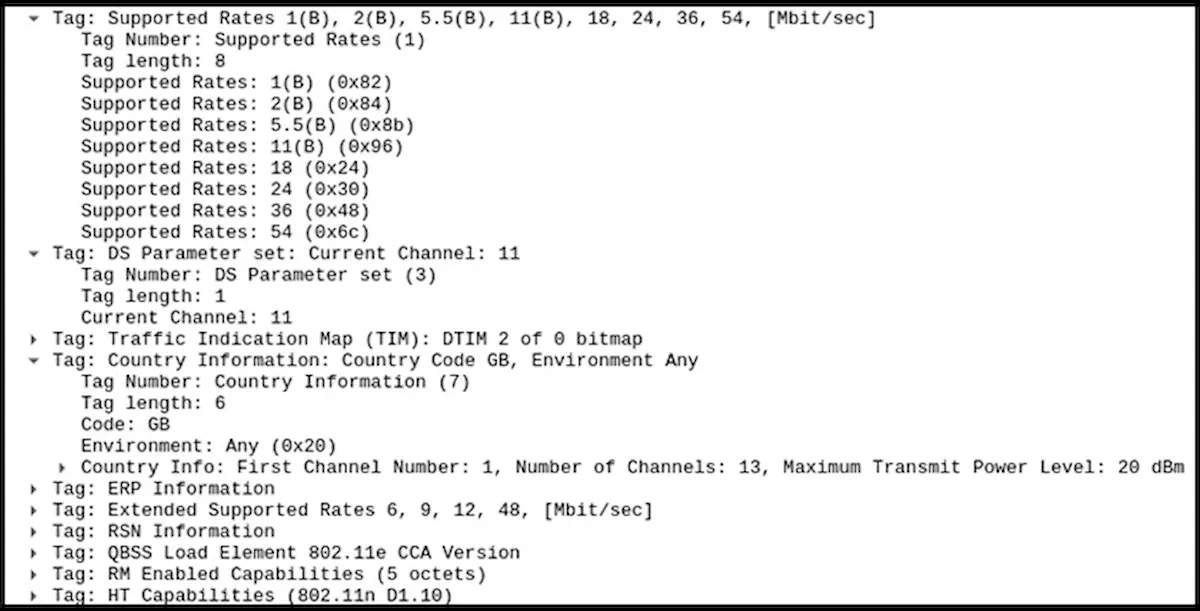

Ao analisar os Beacon Management Frames, ele encontrou certos elementos estáticos, como fornecedor, BSSID, taxas suportadas, canal, país, potência máxima de transmissão e outros que variam entre diferentes pontos de acesso sem fio 802.11, mas são consistentes para um ponto de acesso específico ao longo do tempo.

O pesquisador imaginou que poderia concatenar esses elementos e misturá-los com SHA256 para criar uma assinatura exclusiva para cada ponto de acesso, que poderia ser usada por uma ferramenta de varredura para gerar correspondências e incompatibilidades.

Correspondências significam que o ponto de acesso é o mesmo, portanto, confiável, enquanto incompatibilidades na assinatura significam que algo mudou e o ponto de acesso pode ser desonesto.

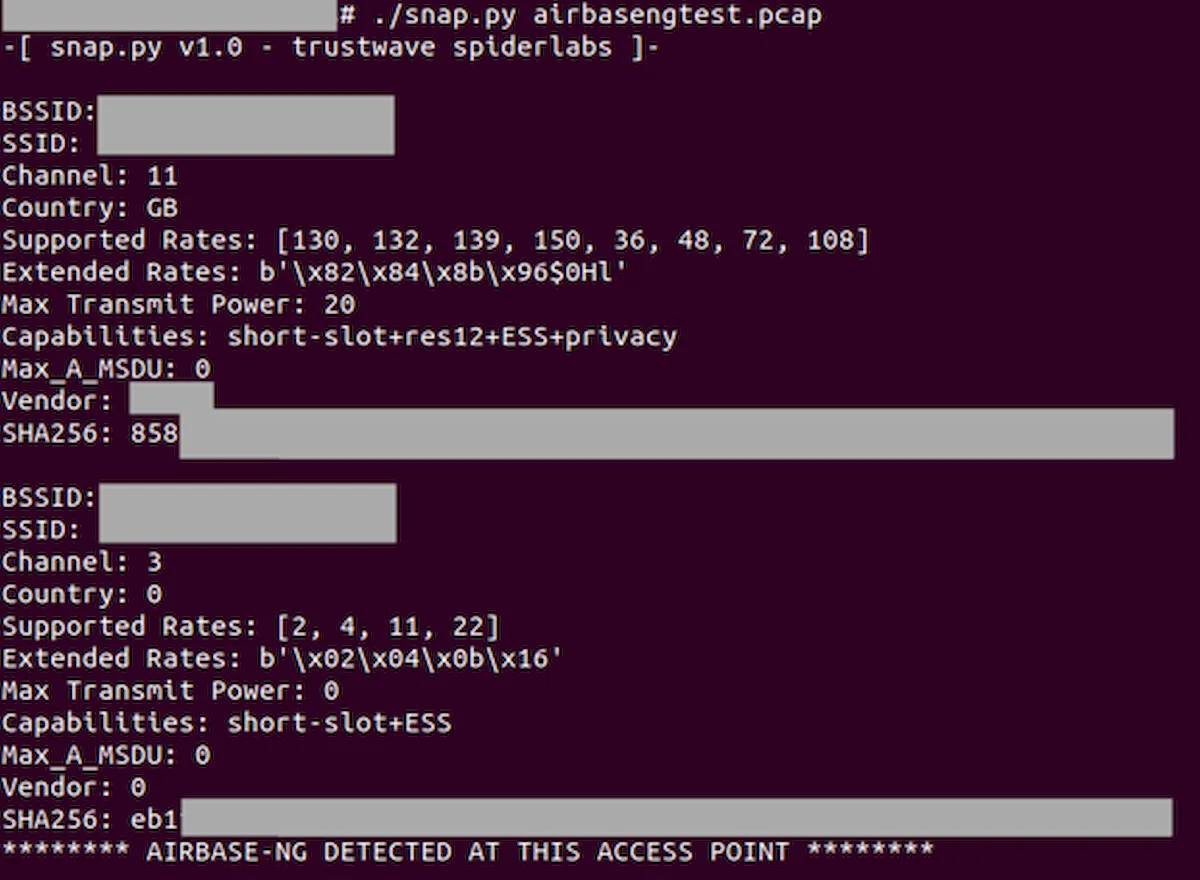

Essa funcionalidade foi incorporada a um script Python chamado Snappy que foi publicado no repositório GitHub da Trustwave e disponibilizado gratuitamente.

Além do mecanismo para gerar hashes SHA256 de pontos de acesso sem fio, o Snappy também pode detectar pontos de acesso criados pelo Airbase-ng, ferramenta que os invasores usam para criar pontos de acesso falsos para capturar pacotes de usuários conectados ou até mesmo injetar dados em seu tráfego de rede.

A execução de scripts Python em laptops deve ser direta, desde que o Python esteja instalado, mas os usuários de dispositivos móveis terão que ir além para obter intérpretes e emuladores específicos.

Proprietários de dispositivos Android podem usar Pydroid, QPython ou Termux para executar scripts Python em seus telefones, enquanto usuários iOS podem escolher entre Pythonista, Carnets e Juno.

Esperamos que a Trustwave considere publicar a ferramenta de uma forma mais utilizável para um público mais amplo em breve.