A SonicWall lançou uma correção de um bug crítico de injeção de SQL, que é uma falha rastreada como CVE-2022-22280.

SonicWall é uma empresa fabricante de soluções de segurança abrangente que inclui Segurança de rede, Segurança móvel, VPN segura, Segurança de e-mail, Conformidade com PCI-DSS, Voz sobre IP (VoIP) e Segurança virtual.

Essas soluções incluem dispositivos que prestam serviços para firewalls de rede, UTM (Unified Threat Management), VPNs (Virtual Private Network), backup e recuperação, e anti-spam para e-mail.

Agora, a SonicWall publicou um aviso de segurança para alertar sobre uma falha crítica de injeção de SQL que afeta os produtos GMS (Global Management System) e Analytics On-Prem.

SonicWall lançou uma correção de um bug crítico de injeção de SQL

A falha, rastreada como CVE-2022-22280, permite injeção de SQL devido à neutralização inadequada de elementos especiais usados em um comando SQL.

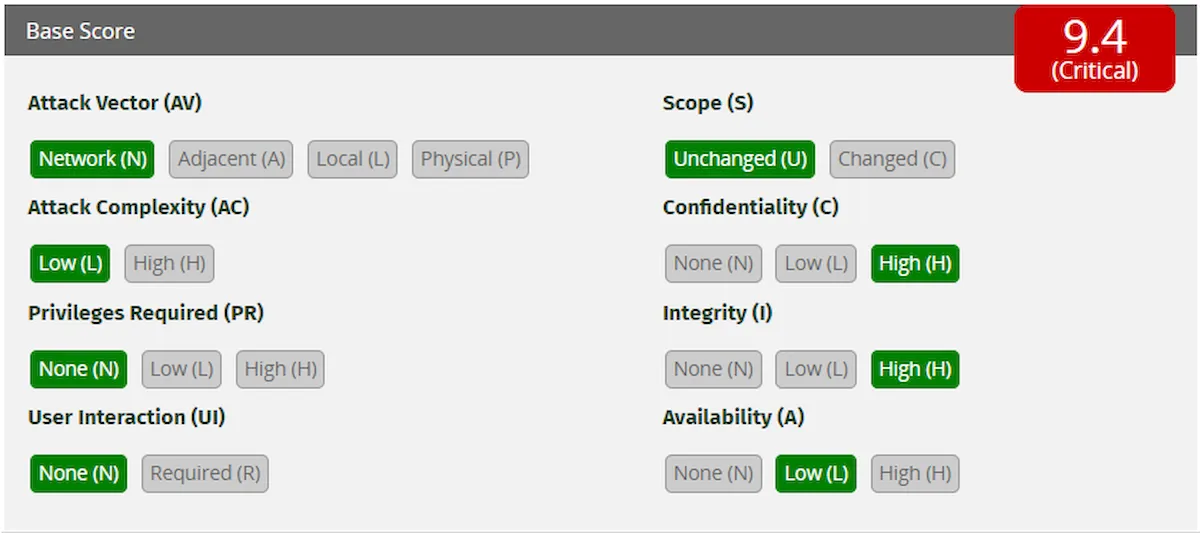

Ele carrega uma classificação de gravidade de 9,4, categorizando-o como “crítico”, e é explorável a partir da rede sem exigir autenticação ou interação do usuário, além de possuir baixa complexidade de ataque.

A SonicWall esclarece que ainda não está ciente de nenhum relatório de exploração ativa na natureza ou da existência de uma exploração de prova de conceito (PoC) para essa vulnerabilidade.

No entanto, aplicar as atualizações e mitigações de segurança disponíveis é crucial para minimizar as chances de invasores explorarem o bug.

“A SonicWall PSIRT sugere fortemente que as organizações que usam a versão do Analytics On-Prem descrita abaixo devem atualizar para a respectiva versão corrigida imediatamente”, adverte a SonicWall em um comunicado.

A injeção de SQL é um bug que permite que invasores modifiquem uma consulta SQL legítima para que ela execute um comportamento inesperado inserindo uma string de código especialmente criado no formulário de uma página da Web ou variáveis de consulta de URL.

Usando essa falha, os invasores podem acessar dados aos quais normalmente não deveriam ter acesso, ignorar a autenticação ou potencialmente excluir dados do banco de dados.

Considerando a ampla implantação do SonicWall GMS e Analytics, que são usados para gerenciamento central, implantação rápida, relatórios em tempo real e percepção de dados, a superfície de ataque é significativa e normalmente em organizações críticas.

A ação recomendada para resolver essa vulnerabilidade é atualizar para GMS 9.3.1-SP2-Hotfix-2 ou posterior e Analytics 2.5.0.3-Hotfix-1 ou posterior. Qualquer número de versão abaixo destes é vulnerável ao CVE-2022-22280.

Além disso, a SonicWall recomenda a incorporação de um Web Application Firewall (WAF), que deve ser adequado para bloquear ataques de injeção de SQL mesmo em implantações não corrigidas.

Atualmente, não há solução alternativa disponível para essa vulnerabilidade, portanto, todos os administradores são aconselhados a aplicar as atualizações de segurança disponíveis.

[postlist tags=”imagens” requesttype=”1″ number=”4″]