Segundo o site Bleeping Computer, o grupo de hackers StrongPity está usando instaladores do Notepad++ para enviar malware e infecta seus alvos.

Sim. O sofisticado grupo de hackers conhecido como StrongPity está circulando instaladores do Notepad++ que infectam os alvos com malware.

StrongPity está usando instaladores do Notepad++ para enviar malware

Este grupo de hackers, também conhecido como APT-C-41 e Promethium, foi visto anteriormente distribuindo instaladores WinRAR trojanizados em campanhas altamente direcionadas entre 2016 e 2018, então essa técnica não é nova.

A atração recente envolve o Notepad++, um editor de texto e código-fonte gratuito muito popular para Windows, usado em uma ampla variedade de organizações.

A descoberta do instalador adulterado vem de um analista de ameaças conhecido como analista ‘blackorbird’, enquanto o Minerva Labs relata o malware.

#APT #StrongPity NotePad++ installer(npp.8.1.7.Installer.x64.exe)

78556a2fc01c40f64f11c76ef26ec3ff

http[:]//advancedtoenableplatform.com pic.twitter.com/eEXZWIObnH— blackorbird (@blackorbird) November 30, 2021

Ao executar o instalador do Notepad++, o arquivo cria uma pasta chamada “Windows Data” em C:\ProgramData\Microsoft e elimina os três arquivos a seguir:

- npp.8.1.7.Installer.x64.exe – o arquivo de instalação original do Notepad++ na pasta C:\Users\Username\AppData\Local\Temp\.

- winpickr.exe – um arquivo malicioso na pasta C:\Windows\System32.

- ntuis32.exe – keylogger malicioso na pasta C:\ProgramData\Microsoft\WindowsData

A instalação do editor de código continua conforme o esperado e a vítima não verá nada fora do comum que possa levantar suspeitas.

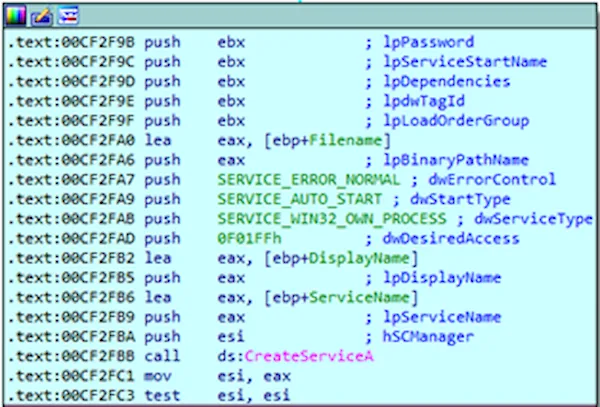

Quando a configuração é concluída, um novo serviço chamado “PickerSrv” é criado, estabelecendo a persistência do malware por meio da execução da inicialização.

Este serviço executa ‘ntuis32.exe’, que é o componente keylogger do malware, como uma janela sobreposta (usando o estilo WS_MINIMIZEBOX).

O keylogger registra todos os pressionamentos de tecla do usuário e os salva em arquivos de sistema ocultos criados na pasta ‘C:\ProgramData\Microsoft\WindowsData’. O malware também tem a capacidade de roubar arquivos e outros dados do sistema.

Essa pasta é verificada continuamente por ‘winpickr.exe’ e, quando um novo arquivo de log é detectado, o componente estabelece uma conexão C2 para enviar os dados roubados aos invasores.

Assim que a transferência for concluída, o log original é excluído para limpar os vestígios de atividades maliciosas.

Como ficar seguro

Se você precisar usar o Notepad++, certifique-se de obter um instalador do site do projeto.

O software está disponível em vários outros sites, alguns dos quais afirmam ser os portais oficiais do Notepad++, mas podem incluir adware ou outro software indesejado.

A URL que estava distribuindo o instalador atado foi removida após sua identificação por analistas, mas os atores puderam rapidamente registrar uma nova.

Siga as mesmas precauções com todas as ferramentas de software que estiver usando, não importa o quão nichos sejam, já que atores sofisticados estão particularmente interessados em casos de software especializados que são ideais para ataques watering hole.

Nesse caso, as chances de detecção de uma ferramenta AV no sistema seriam de cerca de 50%, portanto, usar ferramentas de segurança atualizadas também é essencial.