Criando polêmica desde o inicio, principalmente por ser um produto da NSA, a criptografia Speck finalmente será removida do kernel Linux? Entenda melhor o assunto!

- PuTTY tem uma vulnerabilidade de alta prioridade

- Como instalar o ProFTPD no CentOS, Fedora, RHEL e derivados

- Como instalar o Warsaw para usar Internet Banking no Linux

Houve um grande alvoroço (e muita discussão) com a inclusão da criptografia Speck no kernel do Linux há alguns meses e, durante esse tempo, isso deu muito o que falar durante esse período.

A razão por trás dessa hostilidade é a origem do algoritmo: Speck foi realmente criado pela NSA, fato que gera mais do que alguns suspeitos nos insiders.

A agência do governo dos Estados Unidos não fez uma boa reputação por inserir backdoors e desrespeitar a privacidade.

Mas além disso, você não precisa nem dar razões válidas para muitas das opções de implementação do algoritmo.

A criptografia Speck finalmente será removida do kernel Linux?

De fato, a NSA se recusou a explicar por que um certo número de rounds foi escolhido, por exemplo, quando uma comparação foi solicitada aos criptologistas.

A NSA até se voltou para o criador do Linux, Linus Torvalds, para criar um backdoor no Kernel Linux. Uma oferta para a qual Linus Torvalds recusou imediatamente.

A relutância da NSA em fornecer mais detalhes sobre o algoritmo abaixo alimentou suspeitas de que algumas decisões foram tomadas conscientemente.

Com a intenção de esconder o backdoor, isso permitiria que a agência penetrasse nas defesas inalteradas dos sistemas criptográficos.

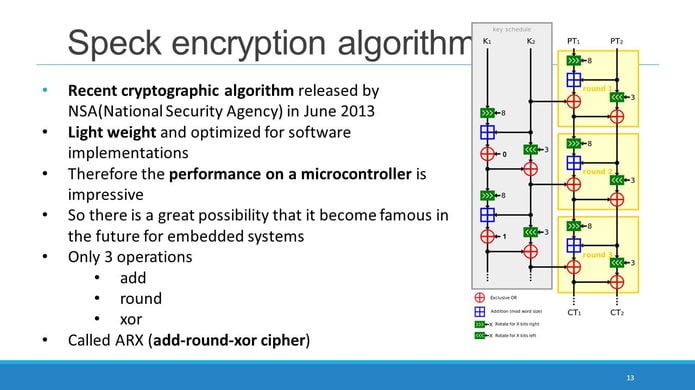

O algoritmo em questão, o Speck, é uma ‘criptografia fraca (criptografia de bloco leve) projetada para dispositivos com baixo consumo de energia, ou seja, dispositivos de IoT (Internet of Things, ou Internet das Coisas).

A NSA queria que o Speck e seu algoritmo Simon se tornassem um padrão global para a próxima geração de aparelhos e sensores da Internet das coisas.

A NSA tentou impulsionar agressivamente esse algoritmo ao ponto de alguns criptógrafos alegarem assédio e perseguição nas mãos da NSA.

O problema com o algoritmo é que a International Standards Organization (ISO) rejeitou Speck e Simon.

Speck foi incluído no kernel Linux 4.17 entre os algoritmos compatíveis e no Linux 4.18 ele estava entre os algoritmos de criptografia usados no sistema de arquivos (através do fscrypt).

A razão por trás da inclusão, apesar das preocupações, foi na parte do pedido do Google para incluir o algoritmo para uso em alguns dispositivos com Android de gama baixa para outros algoritmos de criptografia que não garantem um nível suficiente de segurança

O problema persiste, mas …

Essa solicitação, no entanto, veio a cair assim que a NSA não forneceu explicações suficientes para as opções de design.

Tanto que o Google criou o novo algoritmo HPolyC, especificamente para dispositivos com baixo poder de computação.

Embora também no início do mês passado o Google tenha revertido seus planos de usar o Speck como um meio de criptografar sistemas de arquivos baratos para dispositivos Android Go de baixo custo.

Em vez disso, o HPolyC está sendo desenvolvido como uma nova e mais segura abordagem. Os desenvolvedores do Google disseram que não se oporiam ao código Speck do kernel Linux.

Houve então uma RFC para remover o código Speck do kernel Linux, mas até hoje nenhuma ação foi tomada.

Com as atualizações atuais do código criptográfico para o Linux 4.19, ainda não há alterações no código Speck.

Quanto maior a probabilidade de que o Speck permaneça na linha principal para não quebrar o suporte existente para qualquer um que já tenha tentado esse método de criptografia do sistema de arquivos.

Portanto, há outras importantes patrocinadores para Speck que podem justificar a sua inclusão no kernel: por este motivo, decidiu-se remover completamente a criptografia.

Agora, eles estão prontos para a eliminação, a ser concluída com Linux 4.20/5.0, mas Speck pode ser removido antes mesmo de estarem prontos, por meio de backports para os kernels atuais.

O que está sendo falado no blog

- NetworkManager 1.14 lançado oficialmente – Confira as novidades

- Intel lançou uma nova implementação de firmware com licença BSD

- A criptografia Speck finalmente será removida do kernel Linux?

- Wine 3.16 lançado com suporte a serviços OPC, correções e melhorias

- Flatpaks já estão funcionando no Microsoft Windows