Segundo pesquisadores da Volexity alguns Cyber espiões usam extensão do Chrome para roubar e-mails sem serem detectados.

Um grupo de ameaças apoiado pela Coreia do Norte rastreado como Kimsuky está usando uma extensão de navegador maliciosa para roubar e-mails de usuários do Google Chrome ou Microsoft Edge que leem seu webmail.

Cyber espiões usam extensão do Google Chrome para roubar e-mails sem serem detectados

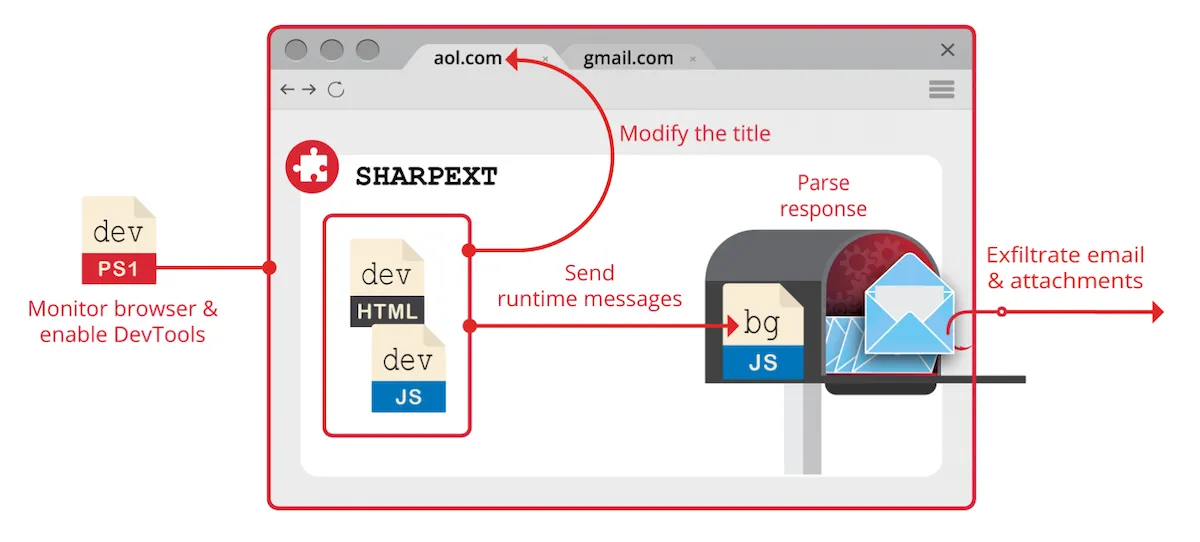

A extensão, apelidada de SHARPEXT pelos pesquisadores da Volexity que identificaram esta campanha em setembro, suporta três navegadores baseados no Chromium (Chrome, Edge e Whale) e pode roubar e-mails de contas do Gmail e AOL.

Os invasores instalam a extensão maliciosa depois de comprometer a segurança do sistema de um alvo usando um script VBS personalizado, substituindo os arquivos ‘Preferências’ e ‘Preferências seguras’ por arquivos baixados do servidor de comando e controle do malware.

Depois que os novos arquivos de preferências são baixados no dispositivo infectado, o navegador da Web carrega automaticamente a extensão SHARPEXT.

Segundo a Volexity:

“O malware inspeciona e exfiltra diretamente os dados da conta de webmail da vítima enquanto ela navega. Desde sua descoberta, a extensão evoluiu e está atualmente na versão 3.0, baseada no sistema de versionamento intern

Como a Volexity revelou, esta última campanha se alinha com os ataques anteriores de Kimsuky, pois também implanta o SHARPEXT “em ataques direcionados à política externa, nuclear e outros indivíduos de interesse estratégico” nos Estados Unidos, Europa e Coréia do Sul.

Ao aproveitar a sessão já logada do alvo para roubar e-mails, o ataque permanece não detectado pelo provedor de e-mail da vítima, tornando a detecção muito desafiadora, se não impossível.

Além disso, o fluxo de trabalho da extensão não acionará nenhum alerta de atividade suspeita nas contas das vítimas, o que garante que a atividade maliciosa não seja descoberta verificando a página de status da conta do webmail em busca de alertas.

Os agentes de ameaças norte-coreanos podem usar o SHARPEXT para coletar uma ampla gama de informações usando comandos que:

- Liste e-mails coletados anteriormente da vítima para garantir que duplicatas não sejam carregadas. Esta lista é continuamente atualizada à medida que o SHARPEXT é executado.

- Liste os domínios de e-mail com os quais a vítima se comunicou anteriormente. Esta lista é continuamente atualizada à medida que o SHARPEXT é executado.

- Colete uma lista negra de remetentes de e-mail que devem ser ignorados ao coletar e-mails da vítima.

- Adicione um domínio à lista de todos os domínios visualizados pela vítima.

- Carregue um novo anexo para o servidor remoto.

- Faça upload dos dados do Gmail para o servidor remoto.

- Comentado pelo atacante; receber uma lista de anexos para serem exfiltrados.

- Carregue dados AOL para o servidor remoto.

Esta não é a primeira vez que o grupo APT norte-coreano usa extensões de navegador para coletar e exfiltrar dados confidenciais dos sistemas violados dos alvos.

Como a equipe ASERT da Netscout disse em dezembro de 2018, uma campanha de spear phishing orquestrada por Kimsuky empurrou uma extensão maliciosa do Chrome desde pelo menos maio de 2018 em ataques direcionados a um grande número de entidades acadêmicas em várias universidades.

A CISA também emitiu um alerta focado nas táticas, técnicas e procedimentos (TTPs) do grupo, destacando o uso do grupo de extensões de navegador maliciosas para roubar credenciais e cookies dos navegadores das vítimas.