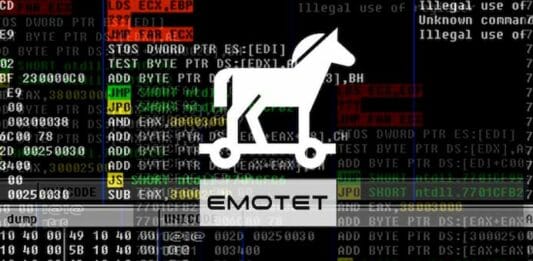

Um pesquisador de segurança informou que o malware Emotet está brincando de extorsão com novo modelo de spam. Confira os detalhes dessa ameaça.

O malware Emotet começou a usar um modelo de spam que finge ser uma demanda de extorsão de um “Hacker”, que afirma que eles invadiram o computador do destinatário e roubaram seus dados.

O Emotet é espalhado por e-mails de spam que geralmente usam modelos baseados em um tema específico, como informações de remessa, correios de voz, documentos digitalizados, relatórios e faturas.

Emotet está brincando de extorsão com novo modelo de spam

Os atores da ameaça enviarão modelos de e-mail que refletem os feriados que se aproximam, como convites para festas de Natal e Halloween, e tendências de eventos atuais, como um convite para uma demonstração de Greta Thunberg.

O objetivo de todos esses e-mails é induzir o destinatário a abrir um documento do Word anexado que tentará baixar e instalar o malware Emotet no computador.

Emotet utilizará o computador infectado para enviar mais spam malicioso e baixar e instalar outro malware no dispositivo.

Desde o verão de 2018, os golpistas enviam e-mails de abuso sexual informando que o computador do destinatário foi invadido e que um invasor gravou um vídeo do destinatário em sites adultos.

Os e-mails ameaçam enviar o vídeo aos amigos e à família do destinatário se eles não pagarem aos fraudadores um pagamento de extorsão de U$$ 500 a U$$ 3.000.

Esses e-mails são uma farsa e os atacantes não têm nenhum vídeo, mas assustaram o suficiente para que eles ganhassem mais de U$$ 50 mil em apenas uma semana.

Em um novo modelo compartilhado com o site BleepingComputer pelo pesquisador de segurança ExecuteMalware, os operadores Emotet começaram a usar um modelo de extorsão semelhante que indica “YOUR COMPUTER HACKED!” (SEU COMPUTADOR HACKADO!) e que os dados do destinatário foram roubados.

De acordo com o especialista da Emotet, Joseph Roosen, esta campanha começou em 15 de janeiro de 2020.

Dos vários emails vistos pelo BleepingComputer, esta nova campanha está usando “INF Jan 17 20.doc for [Name]” ou “For [Name]” para os assuntos do email.

O e-mail continua dizendo ao usuário para abrir o documento em anexo para obter instruções sobre como pagar U$$ 50 ou U$$ 100 ou seus dados roubados serão vendidos no mercado negro por U$ 10.

"YOUR COMPUTER HACKED!

We have taken over your personal data and financial data.

If you follow the instructions attached to this letter and transfer u$$ 50, we will simply delete your data.

Otherwise, exactly one day after sending this letter, we will sell them on the black market for $ 10 and your losses can be much greater.

Nothing personal is just a business.

Have a nice day. I hope for your cooperation""SEU COMPUTADOR FOI HACKEADO!

Nós assumimos seus dados pessoais e financeiros.

Se você seguir as instruções anexadas a esta carta e nos transferir U$$ 50, simplesmente excluiremos seus dados.

Caso contrário, exatamente um dia após o envio desta carta, nós as venderemos no mercado negro por U$$ 10 e suas perdas poderão ser muito maiores.

Nada pessoal é apenas um negócio.

Tenha um bom dia. Espero sua cooperação"Se o usuário abrir o documento, será mostrado o modelo de documento malicioso Emotet padrão, que declara que o destinatário precisa “Ativar Conteúdo” para exibir corretamente o documento.

Depois que o documento seja aberto, será executado um comando do PowerShell que baixa e instala o Trojan Emotet no computador.

Pior ainda, depois de algum tempo, o Emotet baixará o Trojan que rouba informações do TrickBot, que começará a roubar suas credenciais de login, arquivos confidenciais, histórico do navegador e muito mais.

Em redes de alto valor, o TrickBot também é conhecido por fazer parceria com os atores do Ryuk Ransomware e abrirá um shell reverso para eles, para que os operadores do Ryuk possam criptografar toda a rede.

Desconfie de todos os anexos inesperados

Devido à gravidade da infecção pelo Emotet, os usuários precisam ter cuidado com os emails estranhos que recebem, especialmente os que contêm anexos do Word.

Em vez de abrir um anexo, eles devem entrar em contato diretamente com o remetente para confirmar o envio do email ou, pelo menos, compartilhá-lo com o administrador da rede para que ele possa ser aberto em um ambiente controlado.

Para aqueles que desejam aprender mais sobre o Emotet e seus últimos desenvolvimentos, recomendamos que você siga o Cryptolaemus group no Twitter.

O Cryptolaemus é um grupo de pesquisadores de segurança que fornece atualizações frequentes sobre a atividade desse malware, para que outros pesquisadores e administradores de rede possam ser melhor protegidos contra essa ameaça.

[postlist tags=”jogos” requesttype=”1″ number=”4″]

- Top Dicas Para Configurar o Ubuntu 26.04 LTS Após a Instalação

- Como atualizar para o Ubuntu 26.04 LTS via terminal (server e desktop)

- Como instalar o programa IRPF 2026 no Linux via arquivo BIN