O Grupo de Análise de Ameaças do Google pegou hackers do Turla implantando malware para Android na Ucrânia.

O Grupo de Análise de Ameaças do Google (ou Google’s Threat Analysis Group, TAG), cujo objetivo principal é defender os usuários do Google de ataques patrocinados pelo Estado, disse hoje que grupos de ameaças apoiados pela Rússia ainda estão concentrando seus ataques em organizações ucranianas.

Em um relatório sobre a atividade cibernética recente na Europa Oriental, o engenheiro de segurança do Google TAG, Billy Leonard, revelou que hackers que fazem parte do grupo Turla Russian APT também foram vistos implantando seu primeiro malware para Android.

Google pegou hackers do Turla implantando malware para Android na Ucrânia

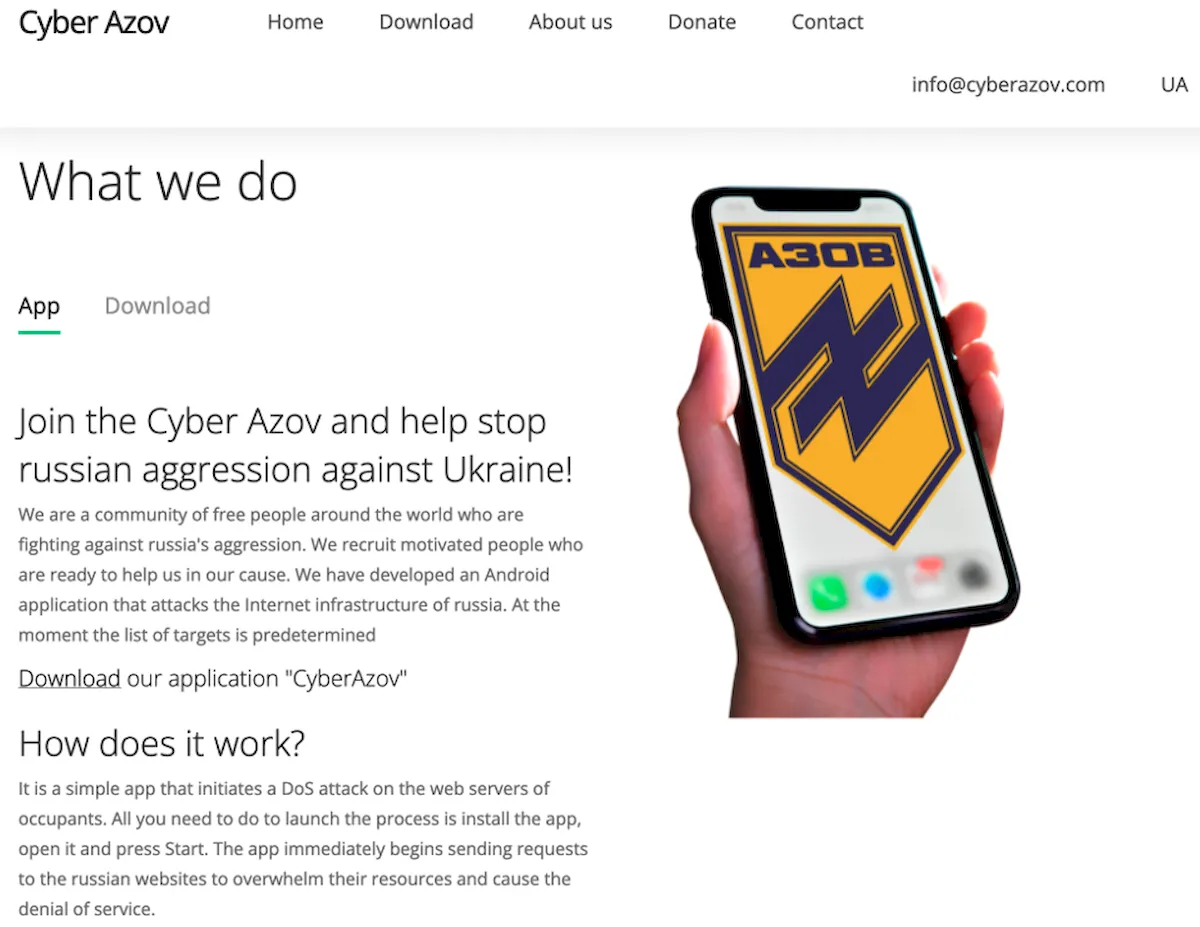

Eles o camuflaram como uma ferramenta de ataque DDoS e o hospedaram no cyberazov[.]com, um domínio que falsifica o Regimento Azov ucraniano.

“Esta é a primeira instância conhecida do Turla distribuindo malware relacionado ao Android. Os aplicativos não foram distribuídos pela Google Play Store, mas hospedados em um domínio controlado pelo ator e disseminados por meio de links em serviços de mensagens de terceiros”, explicou Leonard.

“O aplicativo é distribuído sob o pretexto de realizar ataques de negação de serviço (DoS) contra um conjunto de sites russos. No entanto, o ‘DoS’ consiste apenas em uma única solicitação GET para o site de destino, não o suficiente para ser eficaz.”

Os analistas do Google TAG acreditam que os operadores da Turla usaram o aplicativo StopWar Android desenvolvido por desenvolvedores pró-ucranianos (hospedado em stopwar[.]pro) ao criar seu próprio aplicativo DDoS falso ‘Cyber Azov’.

Turla começou a orquestrar campanhas de roubo de informações e espionagem visando redes e sistemas pertencentes a governos, embaixadas e instalações de pesquisa em mais de 100 países desde pelo menos 1996.

Também rastreado como Waterbug e Venomous Bear, este grupo foi anteriormente vinculado ao Serviço Federal de Segurança da Rússia (FSB).

Eles são os principais suspeitos por trás dos ataques contra o Pentágono e a NASA, o Comando Central dos EUA, os Ministérios das Relações Exteriores da Europa Oriental e o Ministério das Relações Exteriores da Finlândia.

A Turla também estava ligada à violação de uma entidade governamental europeia não revelada usando uma combinação de trojans de administração remota (RATs) e backdoors baseados em RPC (chamada de procedimento remoto).

Esse grupo de ameaças é conhecido principalmente pelas táticas pouco ortodoxas de seus operadores, incluindo o uso de trojans backdoor com suas próprias APIs e o controle de malware usando comentários nas fotos do Instagram de Britney Spears.

Eles também sequestraram a infraestrutura e o malware do APT OilRig iraniano e os usaram em suas próprias campanhas para enganar e enganar os defensores para que atribuam seus ataques a hackers do estado iraniano.

Mais recentemente, esse grupo de hackers russo usou backdoors e trojans de acesso remoto em ataques direcionados a governos e embaixadas da UE.

O Google TAG também disse em maio que observou os hackers do Turla enviando e-mails de phishing de credenciais em ataques contra organizações ucranianas de defesa e segurança cibernética.