E novamente foram lançadas atualizações importantes de segurança do kernel para o Ubuntu. Confira as novidades e veja como atualizar.

Por ser a empresa por trás do sistema operacional Ubuntu, a Canonical leva muito a sério a questão da segurança de dele. Pra isso, ela está sempre lançando novas atualizações de segurança.

Agora, a Canonical publicou alguns minutos atrás outro conjunto de atualizações importantes de segurança do kernel do Linux para todos os seus lançamentos do Ubuntu com suporte para abordar várias vulnerabilidades de segurança.

Lançadas atualizações importantes de segurança do kernel para o Ubuntu

A nova atualização de segurança do kernel Linux vem um mês e meio após a atualização anterior e está disponível para as séries de sistema operacional Ubuntu 21.04, Ubuntu 20.04 LTS e Ubuntu 18.04 LTS.

Remendadas nessas atualizações de kernel estão várias vulnerabilidades de segurança que afetam o hipervisor KVM para processadores AMD em todas as versões do Ubuntu.

Isso inclui CVE-2021-3656 e CVE-2021-3653, ambas falhas que permitem que um invasor em uma máquina virtual convidada leia ou grave em partes da memória física do host, bem como CVE-2021-22543, um uso após vulnerabilidade gratuita que pode permitir que um invasor que pode iniciar e controlar uma máquina virtual exponha informações confidenciais ou execute código arbitrário.

Esses problemas foram descobertos e relatados por Maxim Levitsky e Paolo Bonzini.

Para os sistemas Ubuntu 20.04 LTS e Ubuntu 18.04 LTS executando Linux kernel 5.4, a nova atualização de segurança do kernel Ubuntu corrige CVE-2020-36311, outra falha descoberta na implementação do hipervisor KVM para processadores AMD que poderia permitir que um invasor local negasse serviço (soft lockup).

Apenas para os sistemas Ubuntu 21.04 e Ubuntu 20.04 LTS executando o kernel Linux 5.11, a nova atualização de segurança corrige uma falha (CVE-2021-38198) descoberta na implementação do hipervisor KVM do kernel Linux que pode permitir que um invasor local cause uma negação de serviço.

Somente para sistemas Ubuntu 18.04 LTS executando o kernel Linux 4.15, a nova atualização do kernel corrige CVE-2021-38160, uma vulnerabilidade descoberta na implementação do console Virtio do kernel Linux que pode permitir que um invasor local cause uma negação de serviço (falha do sistema).

Também corrigido nesta nova atualização do kernel Linux para sistemas Ubuntu está o CVE-2021-3612, uma vulnerabilidade de segurança descoberta por Murray McAllister na interface do dispositivo joystick do kernel Linux, que pode permitir que um invasor local bloqueie o sistema vulnerável, causando um ataque de negação de serviço ou execute código arbitrário em sistemas com um dispositivo de joystick registrado. Esta falha afeta todas as versões e kernels do Ubuntu com suporte.

Apenas para os sistemas Ubuntu 21.04 e Ubuntu 20.04 LTS executando Linux kernel 5.11, a nova atualização de segurança corrige várias vulnerabilidades mais importantes, incluindo CVE-2020-26541, uma falha que pode permitir que um invasor contorne as restrições de UEFI Secure Boot, CVE-2021-38206, uma desreferência de ponteiro nulo descoberta por Ben Greear no subsistema mac80211 do kernel do Linux que poderia permitir que um invasor fisicamente próximo causasse uma negação de serviço (falha do sistema) e CVE-2021-38207, uma falha encontrada no driver de dispositivo Xilinx LL TEMAC que pode permitir que um invasor remoto cause uma negação de serviço (falha do sistema).

O mesmo vale para CVE-2021-34693, uma falha descoberta por Norbert Slusarek na implementação do protocolo CAN broadcast manger (bcm) que pode permitir que um invasor local exponha informações confidenciais (memória do kernel), e CVE-2021-38200, um ponteiro nulo Problema de desreferência descoberto no subsistema de desempenho do kernel do Linux para a arquitetura PowerPC, que poderia permitir que um invasor causasse uma negação de serviço (falha do sistema).

Todos devem atualizar

A Canonical exorta todos os usuários do Ubuntu a atualizarem suas instalações o mais rápido possível para as novas versões do kernel (linux-image-generic 5.11.0.34.36 para Ubuntu 21.04 e Ubuntu 20.04 LTS, linux-image-generic 5.4.0.84.88 para Ubuntu 20.04 LTS e Ubuntu 18.04 LTS e linux-image-generic 4.15.0.156.145 para Ubuntu 18.04 LTS).

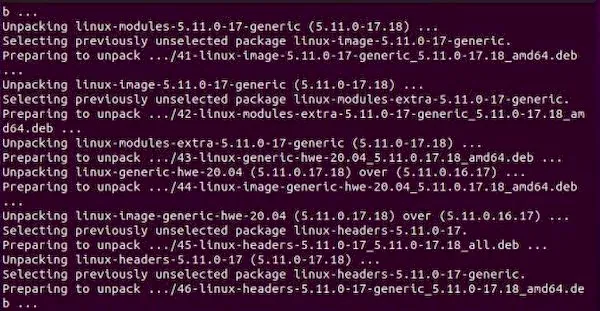

Para atualizar suas instalações para as novas versões do kernel, execute os comandos sudo apt-get update && sudo apt-get dist-upgrade em um emulador de terminal.

Certifique-se de reiniciar o sistema após a instalação da nova versão do kernel e também reinstale os módulos de kernel de terceiros que você instalou.

Mais detalhes sobre o processo de atualização podem ser encontrados em https://wiki.ubuntu.com/Security/Upgrades.