Aguardado por muitos usuários do navegador, a proteção contra phishing em tempo real chegará ao Chrome ainda neste mês.

Segurança

Malware PixPirate usa nova tática para se esconder em telefones

Documentado pela primeira vez pela equipe Cleafy TIR no mês passado, o malware PixPirate usa nova tática para se esconder em telefones.

WebTunnel do Tor imitam o tráfego HTTPS para evitar a censura

Anunciados recentemente, as novas pontes WebTunnel do Tor imitam o tráfego HTTPS para evitar a censura direcionada à rede Tor.

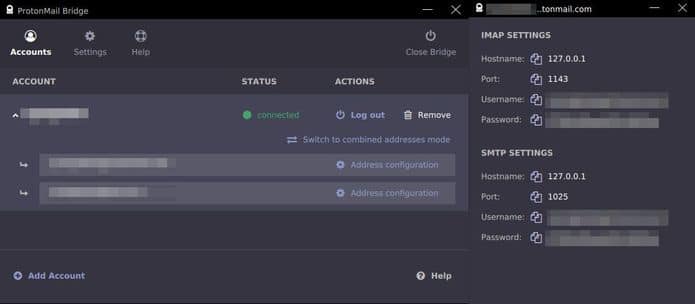

Como instalar o ProtonMail Bridge no Linux via Flatpak

Se você quer ter mais segurança ao usar aplicativos de e-mails, conheça e veja como instalar o ProtonMail Bridge no Linux via Flatpak.

Contas Roku hackeadas foram vendidas por 50 centavos

Segundo informações a própria fabricante do aparelho de stream, mais de 15 mil contas Roku hackeadas foram vendidas por 50 centavos.

Hackers estão explorando uma falha do plugin Popup Builder em sites WordPress

Segundo a Sucuri, alguns hackers estão explorando uma falha do plugin Popup Builder em sites WordPress. Confira os detalhes dessa ameaça.

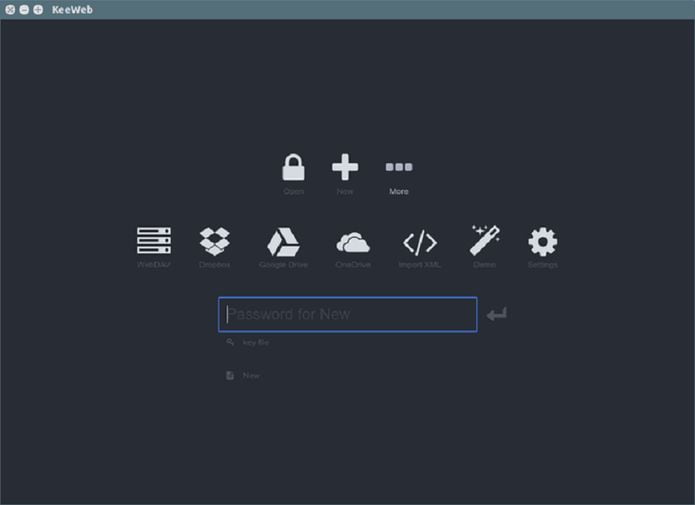

Como instalar o gerenciador de senhas KeeWeb no Ubuntu, Debian e derivados

Se você possui muitas senhas e quer tê-las sempre a mão, conheça e veja como instalar o gerenciador de senhas KeeWeb no Ubuntu, Debian e derivados.

Como desbloquear qualquer senha de telefone sem perder dados

Caso você tenha esquecido, descubra como desbloquear qualquer senha de telefone sem perder dados e volte a usar seu aparelho.

Novo malware Golang mira em Docker, Hadoop, Redis e Confluence

Aproveitando-se de servidores mal configurados, um novo malware Golang mira em Docker, Hadoop, Redis e Confluence.

Apple corrigiu duas novas falhas zero-day do iOS

E a Apple corrigiu duas novas falhas zero-day do iOS que estavam sendo exploradas em iPhones. Confira os detalhes dessas vulnerabilidades.

QEMU foi usado como ferramenta de tunelamento em ataques cibernéticos

Segundo a Kaspersky, o emulador e hipervisor QEMU foi usado como ferramenta de tunelamento em ataques cibernéticos.

Como alterar a senha do sudo, root ou outro usuário no Ubuntu

Se você é um administrador e um usuário do seu sistema perdeu a senha, veja como alterar a senha do sudo, root ou outro usuário no Ubuntu.