Segundo um relatório da Crowdstrike, os malwares para Linux cresceram 35% em 2021. Confira os detalhes dessas informações.

Sim. O número de infecções por malware direcionadas a dispositivos Linux aumentou 35% em 2021, mais comumente para recrutar dispositivos IoT para ataques DDoS (negação de serviço distribuído).

Malwares para Linux cresceram 35% em 2021, segundo a Crowdstrike

As IoTs normalmente são dispositivos “inteligentes” com pouca potência que executam várias distribuições do Linux e são limitados a funcionalidades específicas.

No entanto, quando seus recursos são combinados em grandes grupos, eles podem entregar ataques DDoS massivos até mesmo em infraestruturas bem protegidas.

Além do DDoS, os dispositivos Linux IoT são recrutados para minerar criptomoedas, facilitar campanhas de spam, servir como retransmissores, atuar como servidores de comando e controle ou até mesmo atuar como pontos de entrada em redes corporativas.

Um relatório do Crowdstrike analisando os dados de ataque de 2021 resume o seguinte:

- Em 2021, houve um aumento de 35% no malware direcionado a sistemas Linux em comparação com 2020.

- XorDDoS, Mirai e Mozi foram as famílias mais prevalentes, respondendo por 22% de todos os ataques de malware direcionados ao Linux observados em 2021.

- A Mozi, em particular, teve um crescimento explosivo na sua atividade, com dez vezes mais amostras circulando na natureza no ano que passou em comparação com o anterior.

- O XorDDoS também teve um notável aumento ano a ano de 123%.

XorDDoS é um trojan Linux versátil que funciona em várias arquiteturas de sistema Linux, de ARM (IoT) a x64 (servidores). Ele usa criptografia XOR para comunicações C2, daí o nome.

Ao atacar dispositivos IoT, XorDDoS força bruta dispositivos vulneráveis via SSH. Em máquinas Linux, ele usa a porta 2375 para obter acesso root sem senha ao host.

Um caso notável da distribuição do malware foi mostrado em 2021, depois que um agente de ameaças chinês conhecido como “Winnti” foi observado implantando-o com outros botnets derivados.

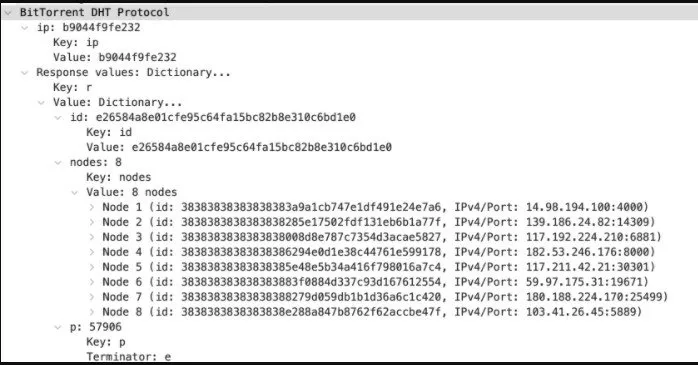

Mozi é um botnet P2P que conta com o sistema de pesquisa de tabela de hash distribuído (DHT) para ocultar comunicações C2 suspeitas de soluções de monitoramento de tráfego de rede.

O botnet específico já existe há algum tempo, adicionando continuamente mais vulnerabilidades e expandindo seu escopo de segmentação.

Mirai é um botnet notório que gerou vários forks devido ao seu código-fonte publicamente disponível que continua a atormentar o mundo da IoT.

Os vários derivados implementam diferentes protocolos de comunicação C2, mas todos eles normalmente abusam de credenciais fracas para força bruta nos dispositivos.

Cobrimos várias variantes notáveis do Mirai em 2021, como “Dark Mirai”, que se concentra em roteadores domésticos, e “Moobot”, que visa câmeras.

O pesquisador da CrowdStrike Mihai Maganu no relatório diz que:

“Algumas das variantes mais prevalentes rastreadas pelos pesquisadores da CrowdStrike envolvem Sora, IZIH9 e Rekai. Em comparação com 2020, o número de amostras identificadas para todas as três variantes aumentou 33%, 39% e 83%, respectivamente, em 2021.”

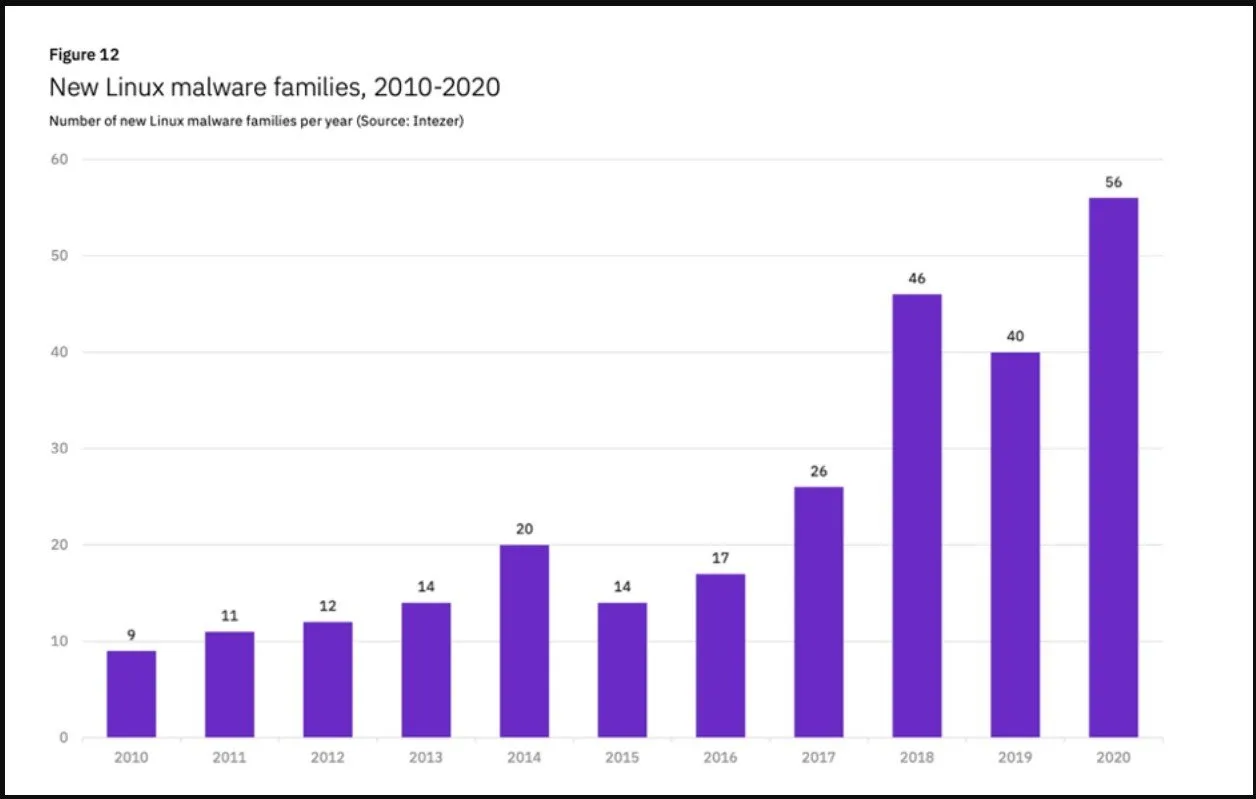

As descobertas da Crowstrike não são surpreendentes, pois confirmam uma tendência contínua que surgiu nos anos anteriores.

Por exemplo, um relatório da Intezer analisando as estatísticas de 2020 descobriu que as famílias de malware do Linux aumentaram 40% em 2020 em comparação com o ano anterior.

Nos primeiros seis meses de 2020, foi registrado um aumento acentuado de 500% no malware Golang, mostrando que os autores de malware estavam procurando maneiras de executar seu código em várias plataformas.

Essa programação e, por extensão, a tendência de direcionamento, já foi confirmada nos casos do início de 2022 e provavelmente continuará inabalável.