E o sindicato do Ransomware Conti assumiu a operação do malware TrickBot, que planeja substituí-lo pelo malware mais furtivo BazarBackdoor.

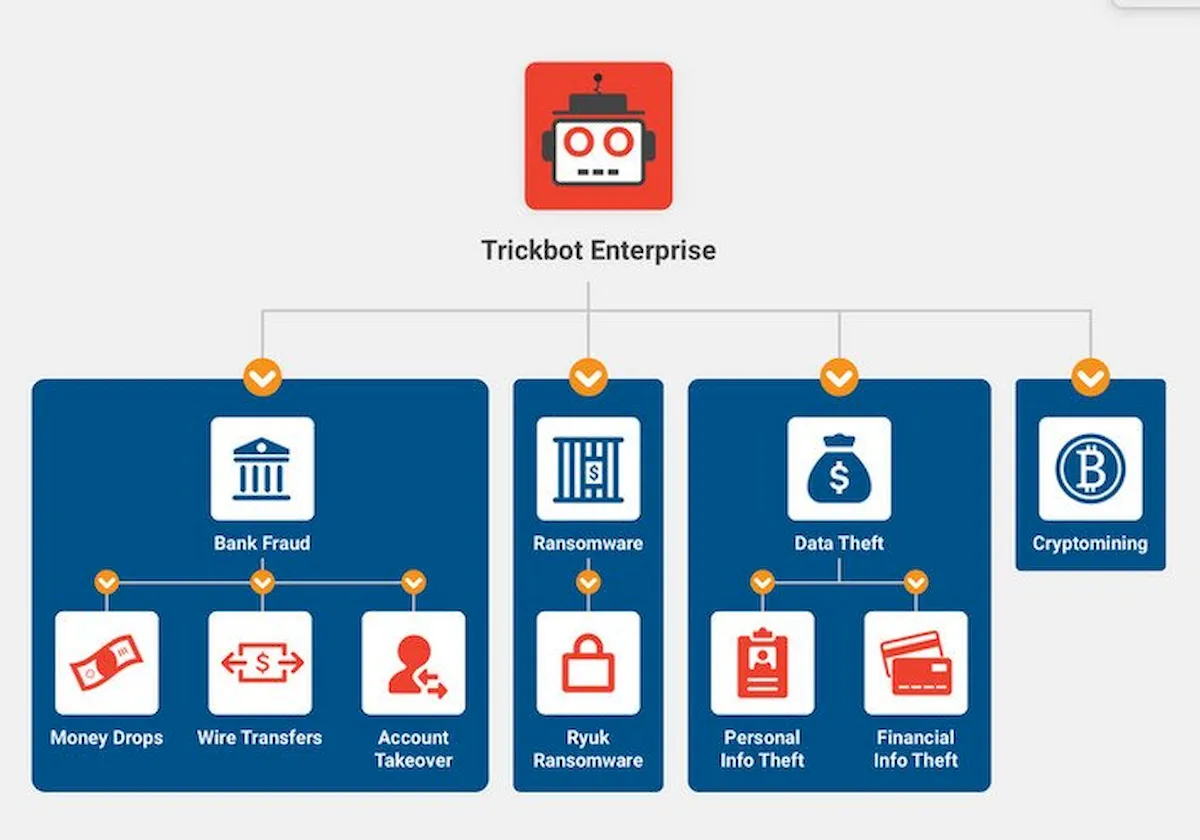

O TrickBot é uma plataforma de malware do Windows que usa vários módulos para várias atividades maliciosas, incluindo roubo de informações, roubo de senhas, infiltração de domínios do Windows, acesso inicial a redes e entrega de malware.

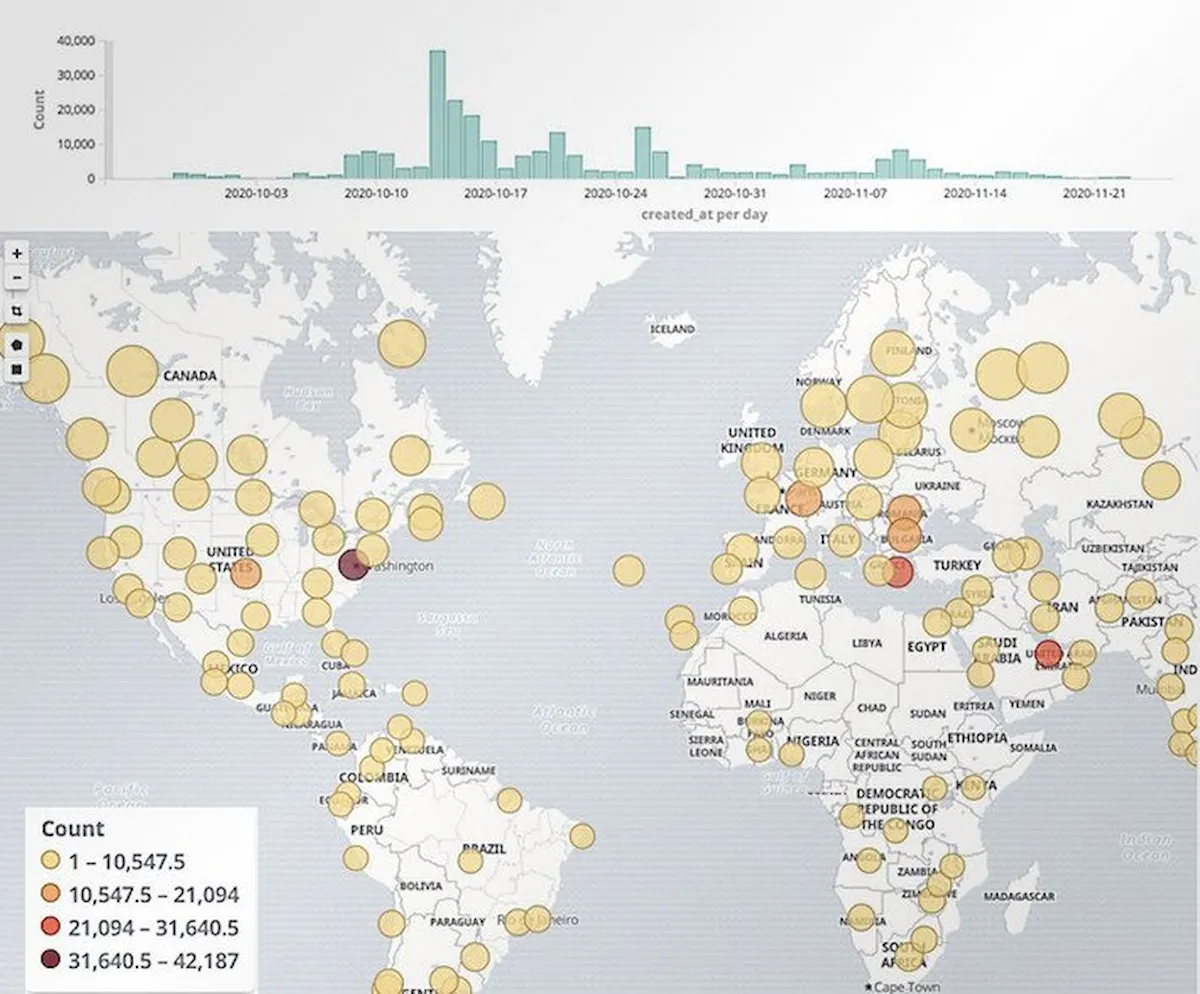

O TrickBot dominou o cenário de ameaças de malware desde 2016, em parceria com gangues de ransomware e causando estragos em milhões de dispositivos em todo o mundo.

Agora, após quatro anos de atividade e inúmeras tentativas de remoção, a sentença de morte do TrickBot soou à medida que seus principais membros se movem sob nova administração, o sindicato do ransomware Conti, que planeja substituí-lo pelo malware mais furtivo BazarBackdoor.

Sindicato do Ransomware Conti assumiu a operação do malware TrickBot

A gangue Ryuk ransomware inicialmente fez parceria com o TrickBot para acesso inicial aos trabalhos, mas foi substituída pela gangue Conti Ransomware que vem usando o malware no ano passado para obter acesso a redes corporativas.

Estima-se que o grupo responsável pelas campanhas do TrickBot – uma divisão de elite conhecida pelo nome Overdose, tenha faturado pelo menos US$ 200 milhões com suas operações.

Pesquisadores da empresa de cibercrime e disrupção adversária Advanced Intelligence (AdvIntel) notaram que em 2021 a Conti se tornou a única beneficiária do fornecimento de acessos de rede de alta qualidade da TrickBot.

A essa altura, a equipe principal de desenvolvedores do TrickBot já havia criado um malware mais furtivo, o BazarBackdoor, usado principalmente para acesso remoto a redes corporativas valiosas onde o ransomware poderia ser implantado.

Como o trojan TrickBot tornou-se facilmente detectável pelos fornecedores de antivírus, os agentes de ameaças começaram a mudar para o BazarBackdoor para acesso inicial às redes, pois foi desenvolvido especificamente para comprometer furtivamente alvos de alto valor.

No entanto, até o final de 2021, a Conti conseguiu atrair “vários desenvolvedores e gerentes de elite” da botnet TrickBot, transformando a operação em sua subsidiária e não em parceira, observa a AdvIntel em um relatório compartilhado com a BleepingComputer.

Com base em conversas internas do Conti que os pesquisadores tiveram acesso e compartilharam com o site BleepingComputer, AdvIntel diz que o BazarBackdoor deixou de fazer parte do kit de ferramentas do TrickBot para uma ferramenta autônoma cujo desenvolvimento é controlado pelo sindicato de ransomware Conti.

O administrador principal do grupo Conti disse que eles assumiram o TrickBot. No entanto, como o “bot está morto”, eles estão movendo Conti do TrickBot para o BazarBackdoor como a principal maneira de obter acesso inicial.

“Depois de serem ‘adquiridos’ pela Conti, [os líderes do TrickBot] agora são ricos em perspectivas com terreno seguro abaixo deles, e a Conti sempre encontrará uma maneira de fazer uso do talento disponível” – AdvIntel

Desde o seu lançamento, a operação Conti manteve um código de conduta que permitiu que ela se destacasse como um dos grupos de ransomware mais resilientes e lucrativos, imperturbável pelas repressões da lei contra seus concorrentes.

A AdvIntel diz que o grupo conseguiu administrar seus negócios normais de cibercriminosos adotando um modelo “baseado em confiança, baseado em equipe” em vez de trabalhar com afiliados aleatórios que causariam ações da aplicação da lei devido às organizações atingidas.

Embora as detecções de malware do TrickBot se tornem menos comuns, as recentes descobertas da AdvIntel mostram que a operação não está concluída e apenas mudou para um novo grupo de controle que a leva ao próximo nível com malware mais adequado para alvos de alto valor.

[postlist tags=”stream” requesttype=”1″ number=”4″]